Arrestato il presunto autore di Raccoon Stealer, incriminato da un selfie romantico

È stato un selfie di troppo della propria fidanzata, ad aver portato all'arresto nei Paesi Bassi dell'ucraino Mark Sokolovsky, il presunto autore di Raccoon Stealer. Ora sembra ci siano progetti per unire il software agli strumenti di Lockbit, come riportato nel forum XSS, essendo il gruppo disposto ad acquistarne il codice sorgente.

Nel frattempo, Lockbit ha attaccato con successo le ferrovie taiwanesi e ha anche aggiunto Lincare all'elenco delle vittime. L'azienda è il più grande fornitore di ossigeno e servizi di assistenza respiratoria, con un fatturato di 1 miliardo di dollari.

Ma torniamo a Raccoon Stealer. È stato incriminato per la responsabilità in questa operazione criminale, dal Dipartimento di Giustizia, tramite un giudice federale, il 2 novembre 2022. Il suo atto d'accusa conferma che Mark Sokolovsky è attualmente in attesa di estradizione dai Paesi Bassi negli Stati Uniti, si dice che abbia forti legami con lo sviluppo di Raccooon. Raccoon Stealer è emerso nel 2019 come un malware che i criminali informatici potevano acquistare per 200 dollari al mese. Il modello era SaaS, appunto.

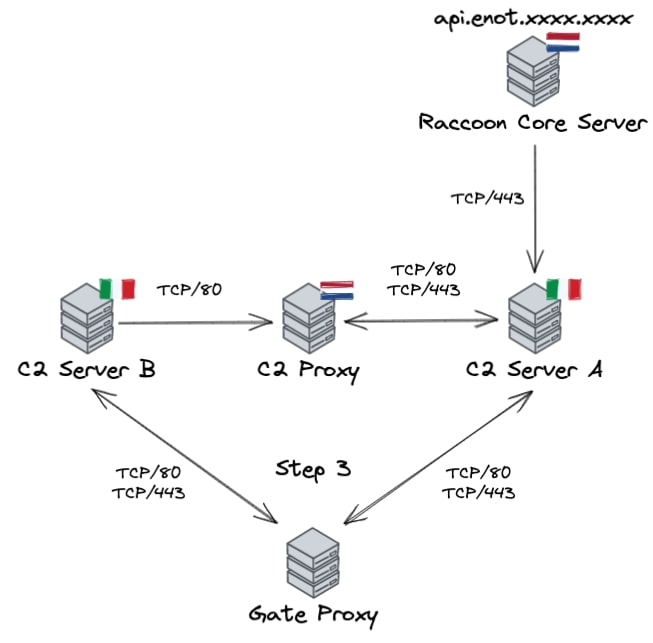

Tra gli elementi chiave dell'infrastruttura di Raccoon identificati, inclusa la probabile posizione di archiviazione dei dati delle vittime, un pannello di controllo Tor ".onion" e un server di aggiornamento di Telegram.

Fornire un'istantanea dei TTP degli attori delle minacce per quanto riguarda l'architettura "interna".

In base a questi elementi chiave è stata identificata l'infrastruttura dell'attore di minaccia situata a Kharkiv, in Ucraina, probabilmente utilizzata per gestire il servizio (MaaS).

Importante anche l'attribuzione del market CC2BTC agli operatori di Raccoon, un modello di business che ha consentito agli attori delle minacce di trarre due vantaggi dal furto dei dati delle vittime.

Secondo il Dipartimento di Giustizia, Raccoon Stealer è stato diffuso tramite e-mail di phishing, come messaggi falsi sulla pandemia di COVID-19, che hanno indotto le vittime a installare il codice dannoso, anche cavalcando l'onda della confusione creata dai vari sistemi introdotti per fronteggiare l'emergenza pandemica.

Nel corso del tempo, ricerche e studi delle varie società di sicurezza hanno anche individuato che Raccoon Stealer si diffonde attraverso altri pacchetti di malware e pagine Web dannose. Una volta che il malware ha infettato il sistema, i criminali informatici possono utilizzarlo per rubare accessi o informazioni bancarie alle vittime, che vengono poi raccolte e collezionate per essere vendute a scopo di lucro sul darknet e sugli store underground.

I federali hanno anche creato un sito Web all'indirizzo raccoon.ic3.gov che le persone possono utilizzare per verificare se l'indirizzo e-mail inserito è tra i dati rubati dallo stealer. Facendo così chiarezza su una possibile infezione passata.