Attacco Croce Rossa, aggiornamenti e spunta nuova gang

Ricorderete sicuramente l'allarme lanciato il mese scorso (era il 19 gennaio) da parte del Comitato Internazionale Croce Rossa (ICRC) che con un comunicato ufficiale segnalava un importante attacco alla famosa istituzione con sede in Svizzera, dagli impatti globali, per il quale analizzai la situazione nell'articolo Attaccata Croce Rossa Internazionale. Come noto, l'attacco ha interessato la violazione dei server che ospitavano dati personali appartenenti a più di 515.000 persone in tutto il mondo, persone che, va detto, fanno parte del programma per il supporto alle famiglie separatesi o in fase di ricongiungimento, su scenari di guerra.

La delicatezza dei dati interessati, ha fatto subito scattare una certa speculazione criminale dietro questo attacco. Dal primo momento, infatti la paura era proprio quella del furto dei dati. Oltre che dall'interruzione di servizi essenziali per la Croce Rossa Internazionale.

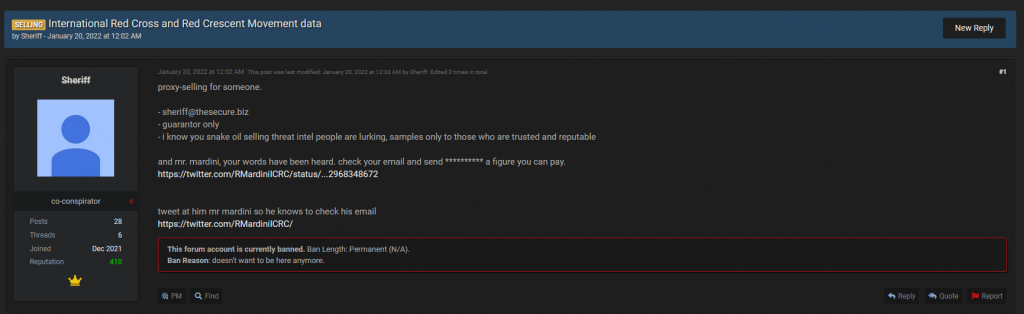

Già dal 20 gennaio, giorno seguente al comunicato (poi aggiornato nel tempo), su RaidForums spunta l'unica rivendicazione finora esistente. L'unico problema è che non si tratta di una rivendicazione, in effetti, ma di una rivendita, qualcuno cerca di riferire di essere in possesso di file riguardanti la Croce Rossa e ne reclama un riscatto. Questo dettaglio ci potrà essere utile più avanti per cercare la vera attribuzione di questo attacco.

L'ultimo aggiornamento, su questa vicenda arriva questa settimana, direttamente dal blog di Brian Krebs. Pressoché contestualmente a un nuovo comunicato ufficiale datato anche questo 16 febbraio dell'ICRC, nel quale post-analisi forense, si dettano nuovi ulteriori dettagli sull'incidente.

Insieme al ricercatore Claudio Sono, ci siamo posti alcuni dubbi su queste ricostruzioni e abbiamo provato a fare ulteriori ricerche.

Riassumendo gli ultimi aggiornamenti, si può schematizzare che il Comitato della Croce Rossa, dalle indagini effettuate, ha rilevato che l'intrusione durava da almeno 70 giorni senza che gli attaccanti destassero dubbi nella gestione IT. Il tutto quindi viene ora datato al 9 novembre precedente. E si inizia ad ipotizzare la possibilità di un attacco APT. Ma il fulcro di tutta l'analisi ruota attorno al nuovo dettaglio emerso: l'attribuzione dell'hack reso possibile dallo sfruttamento di una vulnerabilità denominata CVE-2021-40539, che affligge il prodotto su Zoho ManageEngine ADSelfService Plus.

Influendo su Zoho ManageEngine ADSelfService Plus, una soluzione di gestione delle password e single sign-on (SSO) dell'azienda indiana Zoho, la Croce Rossa ha affermato che questa vulnerabilità consente agli aggressori di aggirare l'autenticazione, posizionare shell Web sui suoi server e quindi spostarsi lateralmente attraverso la sua rete e compromettere le credenziali di amministratore.

riporta TheRecord.media

Contestualmente a ciò, come dicevo il ricercatore e giornalista investigativo Krebs, pubblica una propria analisi sulla vicenda che sostanzialmente ricostruisce l'attribuzione all'attore di RaidForums Sheriff, ora bannato dagli amministratori, visto sopra, come responsabile dell'hack. Inoltre ipoteticamente collegato a cyber crimine iraniano.

Eppure qualcosa non torna. Il fatto che Krebs non sapesse, quel giorno, dello statement che il Comitato stava pubblicando, ha dato da pensare a più di una persona intorno alla vicenda.

La CVE menzionata è inoltre decisamente poco recente. La società di sicurezza Palo Alto Networks ne ha esposto e analizzato gli effetti nel settembre 2021.

Ma un altro punto che ha acceso ulteriori interrogativi è una recentissima discussione apparsa sempre su RaidForums:

E' una ricerca di affiliazione, da parte di una nuova recente ransomware gang, non ancora identificata (farebbe pensare al recente censimento di Zeon, ma è solo una ipotesi), che cerca collaboratori a cui vendere il proprio software ransomware, per produrre poi ulteriori guadagni da quel prodotto. Questo post però è interessante perché inizia proprio (vds frase sottolineata in rosso) con la smentita sulla storia raccontata da Krebs qualche giorno fa. Inoltre eliminando qualsiasi ipotesi di affiliazione con l'utente Sheriff, che sempre un operatore individuale, a questo punto e slegato da qualsiasi organizzazione criminale.

Sicuramente non facente parte dell'operazione responsabile dell'attacco a Croce Rossa Internazionale (ammesso che questa rivendicazione si attesti come attendibile). In definitiva, potrebbe essere proprio tokyo3301, il portavoce del gruppo criminale dietro questo attacco, che al momento è lentamente uscito dalle scene mediatiche, ma dall'impatto che rimane, a mio avviso dirompente.

Aggiungo solo, e poi concludo, per ora questa analisi riassuntiva sulla vicenda Croce Rossa, un ulteriore parere leggermente contrastante con la storia proposta da Krebs, sempre di questi giorni, proprio dai commenti sul proprio profilo Twitter. Una ricercatrice Belga, occupata presso EUconcil

Qui e sui nostri canali social, sarà sicuramente nostra cura aggiornare questa situazione, non appena possano emergere novità di rilievo.