Black Basta: sulle tracce di Tramp, il leader nell'ombra e i suoi legami oscuri

Un leak di dati interni al gruppo ransomware Black Basta ha movimentato la comunità di cyber intelligence settimana scorsa, rivelando dettagli inediti sull'organizzazione e sui suoi membri chiave. Tra questi, spicca la figura enigmatica di "Tramp", uno dei leader del gruppo, la cui vera identità sembra essere stata svelata come Oleg Nefedov.

La fuga di dati: una miniera d'oro per gli investigatori

Il 20 febbraio, un documento di quasi 50 MB, contenente la cronologia degli scambi interni a Black Basta, è emerso online, diventando rapidamente una risorsa preziosa per i ricercatori di cyber intelligence. L'autenticità del documento è stata confermata incrociando le vittime di cyberattacchi menzionate nel file con quelle già note, fornendo un quadro più chiaro delle operazioni del gruppo.

Gli autori della divulgazione, avvenuta l'11 febbraio, hanno rivelato che dietro lo pseudonimo "GG" si cela Tramp, noto anche come AA su Tox. Analisi dei flussi finanziari hanno confermato il legame, mostrando pagamenti effettuati da Tramp a vari individui, tracciando le transazioni fino a indirizzi bitcoin utilizzati dal leader di Black Basta.

Personalmente ho anche creato una dashboard in Tableau che consente di navigare visivamente la mole di dati contenuta nel leak.

Con questo sistema si può investigare per esempio il traffico di chat nei mesi.

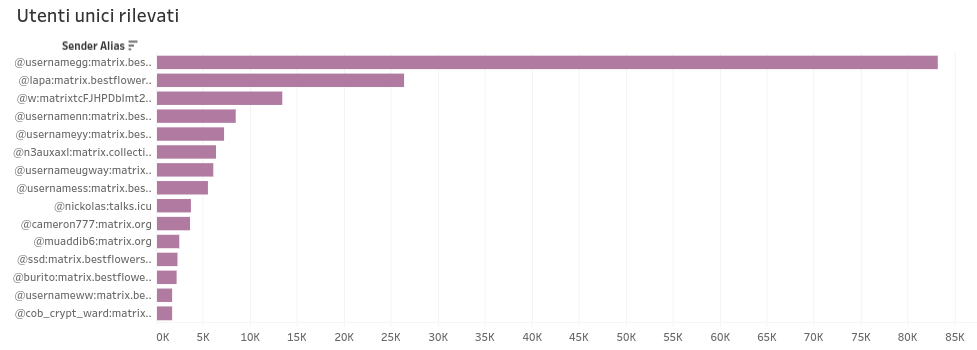

Così come gli utenti più attivi:

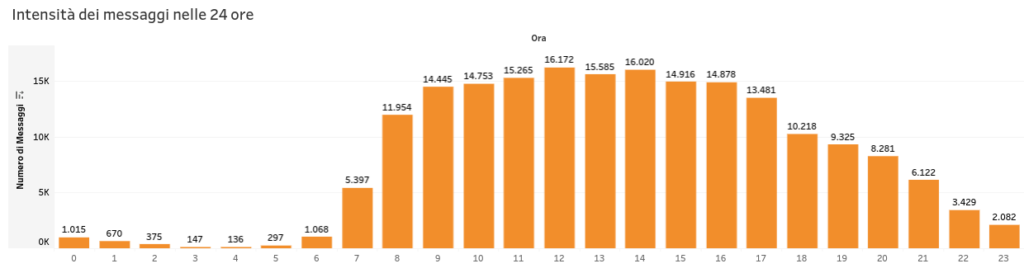

O ancora il traffico chat del gruppo nelle ore del giorno:

Tramp: identità svelata e connessioni pericolose

L'identità di Tramp sembra essere Oleg Nefedov, un individuo già noto alle autorità armene, che lo avrebbero arrestato nel giugno 2024 per poi rilasciarlo a causa di un vizio di forma. Nefedov sarebbe ricercato dalle autorità statunitensi per il suo coinvolgimento in operazioni fraudolente multimiliardarie, anche se al momento non sono state rese pubbliche accuse formali.

Le attività di Tramp all'interno di Black Basta sembrano essere centrali, con un controllo significativo sui flussi finanziari e una conoscenza approfondita delle dinamiche interne del gruppo. Tramp afferma di aver contribuito allo sviluppo del ransomware per ESXi e di conoscere il 90% dei membri di Conti, un altro gruppo ransomware di spicco.

Ssd: un ruolo misterioso e una scomparsa improvvisa

Un altro membro di Black Basta che merita attenzione è "ssd", un individuo che si è rapidamente integrato nel gruppo, inviando oltre 1.640 messaggi in un solo mese. Ssd, che si esprime principalmente in russo, sembra essere coinvolto nel "maquillage" del codice malevolo per eludere i sistemi di rilevamento.

Tuttavia, la permanenza di ssd nel gruppo è stata breve, con l'ultimo messaggio datato 17 febbraio 2024. Prima della sua scomparsa, ssd era in contatto con Tramp su Tox, suggerendo un legame preesistente tra i due. Alcune fonti anonime hanno rivelato alla redazione che Tramp e ssd avevano scambi privati regolari su Tox, risalenti almeno all'ottobre 2022.

Legami con i servizi segreti russi?

Nei suoi scambi privati con ssd, Tramp afferma di "alimentare" regolarmente i servizi di intelligence russi, menzionando esplicitamente l'FSB e il GRU. Questa rivelazione solleva interrogativi inquietanti sui possibili legami tra Black Basta e il governo russo, suggerendo che il gruppo ransomware potrebbe essere utilizzato come strumento di cyber warfare o spionaggio.

Tentativo di ritorno e la ricchezza di Tramp

Dopo la sua scomparsa dall'istanza Matrix di Black Basta, ssd sembra aver tentato di ristabilire un contatto con Tramp, suggerendo un possibile ritorno nel gruppo. Nel frattempo, la situazione finanziaria di Tramp appare invidiabile, con oltre 20 bitcoin (equivalenti a 2 milioni di dollari) dormienti su un indirizzo bitcoin attivo dal 2017.

Implicazioni e prospettive future

La fuga di dati di Black Basta ha fornito uno sguardo senza precedenti sulle dinamiche interne di un gruppo ransomware di alto livello, svelando le identità dei suoi leader e i loro legami oscuri. Le rivelazioni sui possibili legami tra Black Basta e i servizi segreti russi sollevano interrogativi inquietanti sulla natura del cybercrime e sul suo utilizzo come strumento di potere statale.

Le autorità competenti dovranno ora analizzare attentamente le informazioni trapelate e intraprendere azioni legali contro i membri di Black Basta, al fine di smantellare l'organizzazione e prevenire futuri attacchi ransomware. La collaborazione internazionale sarà fondamentale per contrastare efficacemente la minaccia del cybercrime e proteggere le infrastrutture critiche e i dati sensibili delle aziende e dei cittadini.