Exploit critico XSS nel firewall open source PFSense

Netgate Solutions ha annunciato il rilascio di un aggiornamento per correggere una vulnerabilità di scripting inter-site (XSS) critica che influisce sulla sua soluzione PfSense, un'offerta open source basata su FreeBSD per il routing del firewall e il supporto con una licenza Apache 2.0.

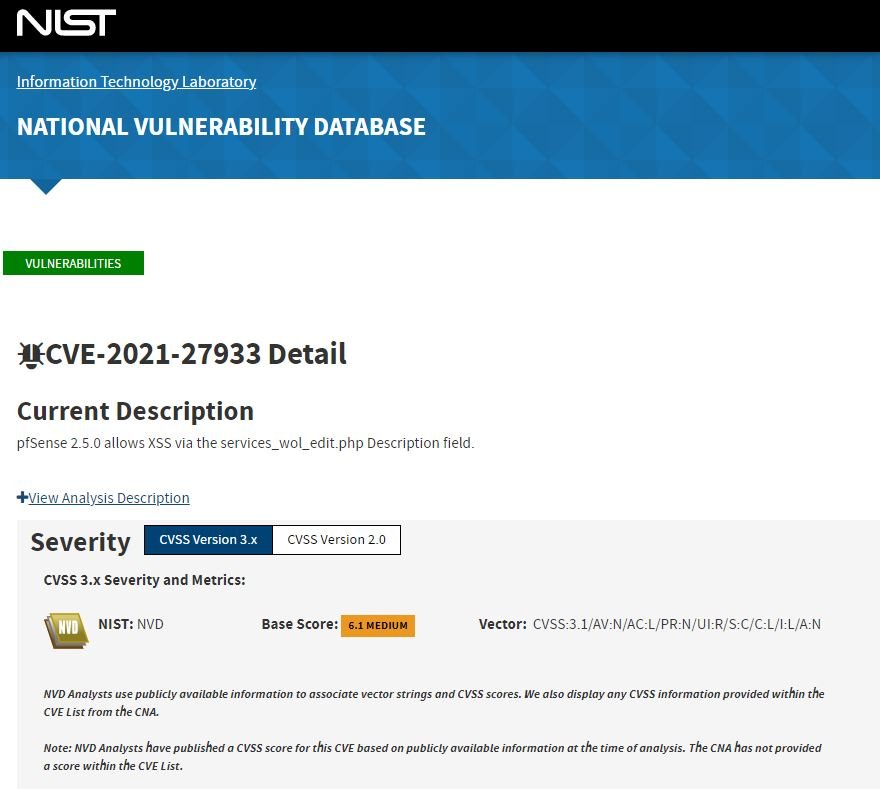

Questo difetto risiede nella funzione services_wol.php di PfSense CE e PfSense PlusWebGUI è stato scoperto da William Costa, ricercatore presso la società di sicurezza Fortinet ed è stato identificato come CVE-2021-27933. La vulnerabilità è stata aggiunta a Full Disclosure il 27 aprile. A questo proposito, Costa afferma che un attore di minacce che cerca di sfruttare la vulnerabilità potrebbe creare un payload dannoso progettato per attivare la condizione XSS e indurre gli utenti con privilegi elevati a eseguire l'exploit necessario.

Lo sfruttamento del difetto richiede agli attori della minaccia di iniettare codice nel parametro "Descrizione" della funzione vulnerabile, che può essere eseguita tramite il browser della vittima: "La pagina non convalida il contenuto di questo campo per gli input Wake on LAN, né codifica l'output nella funzione Wake All Devices, che stampa il valore che porta alla condizione XSS”.

Come molti utenti già sapranno, i difetti XSS possono verificarsi in diversi modi, sebbene le loro forme più comuni siano memorizzate e condizioni persistenti, inclusa l'iniezione di codice dannoso nell'applicazione di destinazione.

Costa afferma che il difetto veniva testato in uno strumento progettato per il rilevamento dei difetti zero-day. L'esperto ha iniziato analizzando PfSense per difetti non identificati: "Nella mia analisi, è stato possibile accedere al token anti-CSRF che può essere utilizzato per creare ed eseguire altre azioni in PfSense, come la creazione di un nuovo utente". Costa conclude ricordando che ulteriori dettagli tecnici dell'attacco saranno pubblicati una volta che si riterrà che il rischio di sfruttamento sia stato mitigato.

Sono interessate le versioni del software PfSense 2.5.0 e precedenti, insieme alle versioni del software PfSense Plus 21.02-p1 e precedenti. Il difetto XSS è stato riconosciuto nelle note di rilascio PfSense 2.5.1 e PfSense Plus 21.02.2, che contengono una patch per mitigare la vulnerabilità.