L’hack di Guacamaya è stato distribuito, dopo esser stato collezionato, tramite DDoSecrets e Enlace Hacktivista.

Come abbiamo potuto leggere nelle settimane passate, SEDENA (Secretaría de la Defensa Nacional México) ha subito un furto di dati abbastanza ingente, oltre 6 TB di informazioni, strettamente riservate.

Al netto del sample che viene distribuito liberamente da Enlace Hacktivista, tutto l’archivio viene condiviso, da entrambe le piattaforme di attivismo digitale, unicamente con giornalisti o addetti al settore dell’informazione e media, tramite l’applicazione di rigidi regolamenti, questo ne testimonia l’importanza della riservatezza che, nonostante l’azione criminale, viene mantenuta.

Lo riferisce un portavoce del gruppo Guacamaya stesso dicendo che

“Vorremmo che tutti avessero accesso alla fuga di notizie, ma in questo caso non è possibile poiché contiene informazioni che nelle mani dei narcos potrebbero mettere in pericolo molte persone. Tuttavia è stato condiviso con molti giornalisti investigativi che hanno scritto a DDoSecrets o Enlace Hacktivista”.

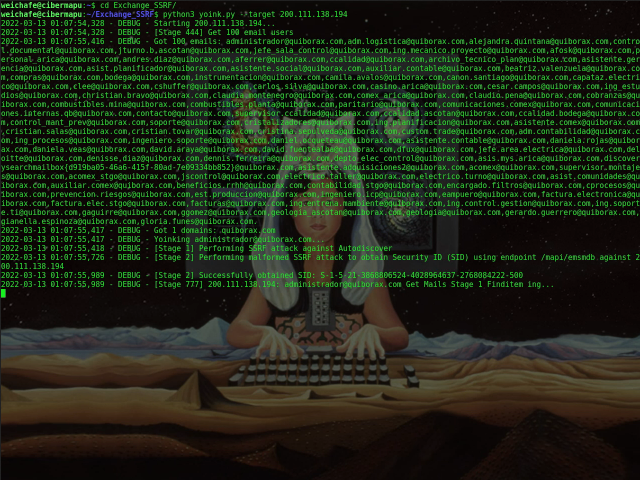

Un video inoltre, diffuso sempre da Guacamaya, ci fa capire anche che tutti gli hacks relativi ad America Latina, Cile e Messico di questi mesi sono stati possibili grazie allo sfruttamento di ProxyShell, per SEDENA invece no. Qui si è sfruttata una vulnerabilità ancora più vecchia e mai sanata di Zimbra, utilizzando questo exploit per creare una webshell dalla quale spianare la strada verso l’accesso al filesystem e quindi al furto dei dati.

Finora sono tanti i giornalisti di tutto il mondo che hanno richiesto e ottenuto l’accesso ai terabyte di dati. E ogni giorno escono nuove analisi e articoli in merito.

Prima fra tutte, acquista rilevanza l’indagine condotta da Article19, secondo la quale emergono prove sul collegamento dello stato del Messico a Pegasus, il software spia israeliano.

“Secondo le informazioni ottenute dalla fuga di notizie del gruppo di hacktivist di Guacamaya, SEDENA ha continuato a richiedere preventivi alle società della rete Pegasus. Ad esempio, a novembre 2020, SEDENA ha richiesto un preventivo a Comercializadora Antsua; nel marzo 2021, da Proyectos y Diseños VME; e nell’aprile 2022 (mesi dopo lo scandalo Project Pegasus), da KBH Track, per citare alcuni casi”.

Anche la risposta di SEDENA, in merito a questo articolo è facilmente confutabile con i dati stessi, in quanto si afferma che il Ministero della Difesa del Messico sarebbe stato cliente di NSO solo tra il 2011 e il 2013 e che lo strumento sarebbe stato utilizzato unicamente contro la criminalità e non per lo spionaggio di attivisti o giornalisti.

Tra le altre novità emerse tramite inchieste giornalistiche sui dati oggetto di furto, c’è anche il fatto che la SEDENA gestisca un’unità militare segreta incaricata di gestire la sicurezza e tutti gli appuntamenti sanitari per tutti i membri della famiglia del presidente. SEDENA starebbe anche cercando di espandersi nel mondo degli affari, con un piano per rilevare la proprietà dei jet presidenziali e utilizzarli come parte di una flotta per la loro nuova compagnia aerea commerciale.