Nuovo trojan: furto di dati e spionaggio Android

Il team di ricerca di Cisco Talos ha rilevato il ritorno di una variante di Remote Access Trojan (RAT) che in passato ha interessato diverse distribuzioni di sistemi Windows, anche se questa volta hanno scoperto che il malware è in grado di colpire i dispositivi con sistema operativo Android. Identificato come LodaRAT, questo Trojan ha funzionalità avanzate per il furto di credenziali e lo spionaggio degli utenti.

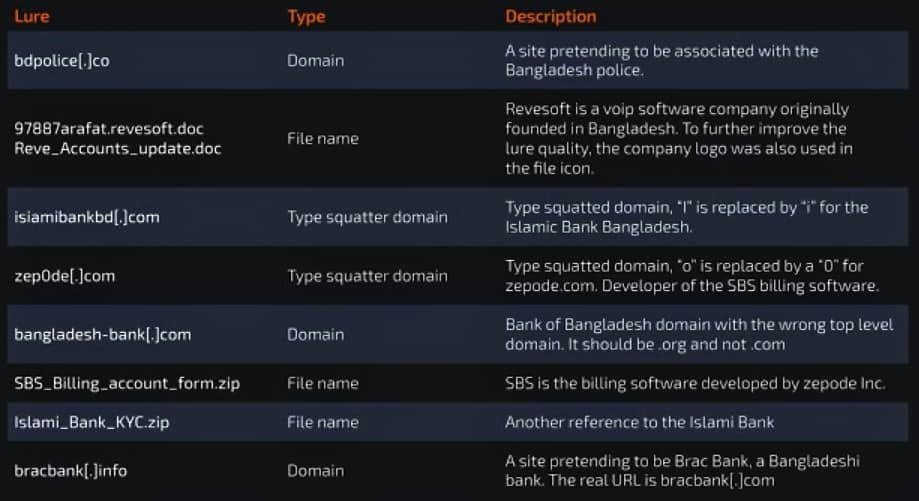

Il rapporto afferma che l'ultima versione di LodaRAT include funzionalità avanzate per il furto di informazioni e la registrazione audio ed è stata implementata attraverso una campagna di utenti ibridi in Bangladesh. Cisco Talos attribuisce questa campagna dannosa a un gruppo di hacker identificato come Kasablanca.

Questa variante di malware è stata scoperta per la prima volta nel 2017, quando la società di sicurezza Proofpoint ha notato che questo RAT è stato distribuito tramite campagne di phishing in combinazione con il malware Autolt. Questo malware consente di eseguire tutti i tipi di comandi per la registrazione audio e video e il dirottamento della sessione. La variante LodaRAT può anche rubare cookie e password da browser vulnerabili.

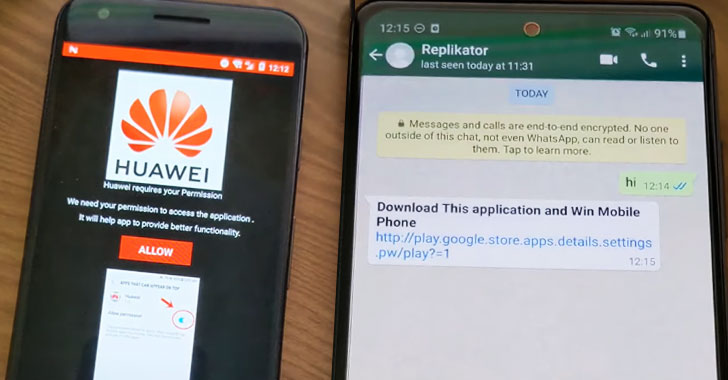

I ricercatori notano che la versione di Android, identificata come Loda4Android, è simile a RAT per i sistemi Windows, poiché entrambi includono più funzioni per la raccolta di informazioni e utilizzano lo stesso server C&C. Tuttavia, la versione Android del malware è in grado di impedire il rilevamento, nonché di acquisire immagini, leggere e intercettare messaggi SMS e accedere ai registri delle chiamate e all'elenco dei contatti.

Il recente aumento degli attacchi utilizzando la nuova versione di LodaRAT sarebbe iniziato nell'ottobre 2020, quando gli attori delle minacce hanno lanciato più attacchi contro istituti bancari e fornitori di software VoIP. I ricercatori ritengono che gli sviluppatori di malware operino in Marocco e utilizzino un'ampia varietà di metodi di hacking, incluso lo sfruttamento del difetto di Microsoft Office rilevato come CVE-2017-11182.

Si consiglia agli utenti Android di prestare attenzione al pericolo di infezione. Per sicurezza, gli utenti dovrebbero evitare di scaricare e installare app disponibili da fonti non ufficiali, poiché questo è uno dei principali metodi di hacking oggi. Si consiglia inoltre di ignorare qualsiasi e-mail inviata da utenti non identificati o che includa allegati dall'aspetto dannoso. L'uso di strumenti antivirus, antimalware e strumenti di protezione della rete come firewall e sandbox.