Relazioni del governo russo con cyber gruppi criminali

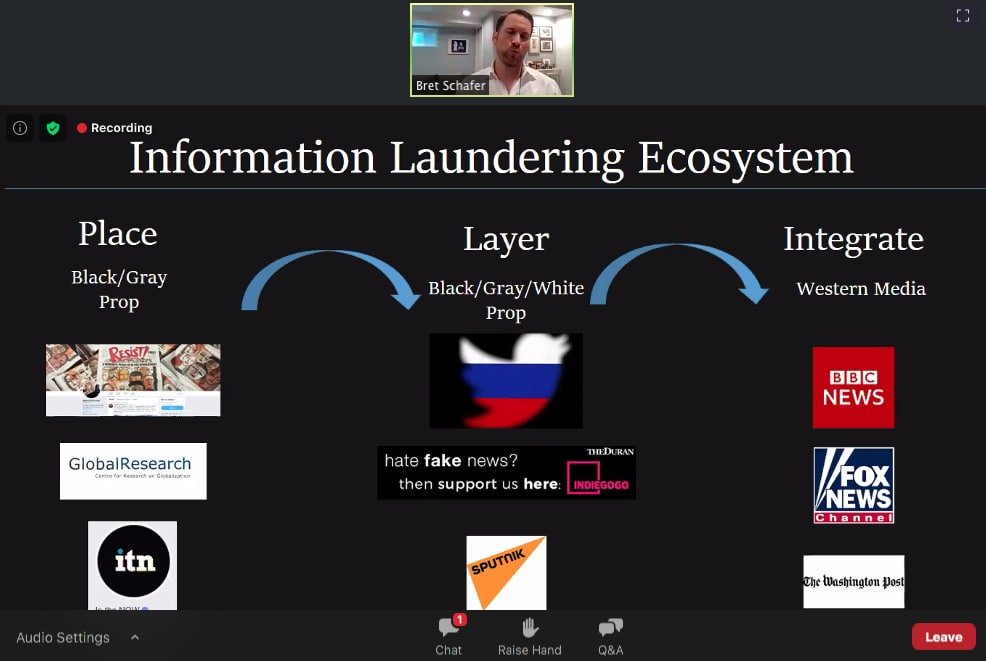

Gran parte delle idee, dei pensieri e delle informazioni umane è fornita dai social network, e questo ha portato a grandi e piccole campagne di disinformazione per influenzare le menti delle persone e cambiare il modo e il verso di diffusione delle informazioni.

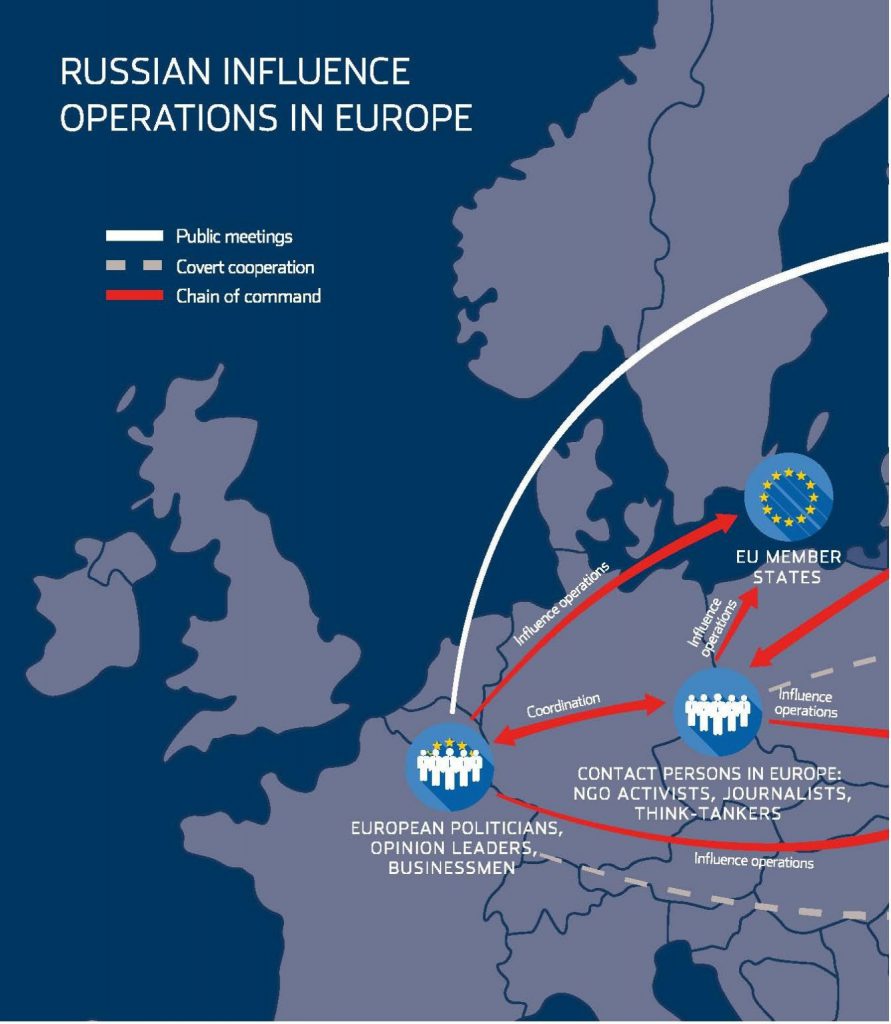

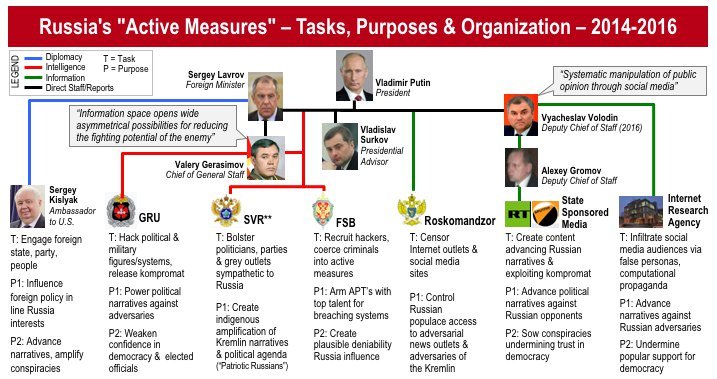

Un rapporto ha rivelato che negli ultimi sei anni, gli agenti del governo russo hanno sistematicamente diffuso informazioni e storie false con scopi specifici e influenzato le menti delle persone su 300 piattaforme social in 7 differenti lingue.

Dopo che Russia, Cina e Iran hanno adottato misure simili tra loro, l'operazione, soprannominata "infezione secondaria", ha comportato la condivisione di tweet e post falsi da parte di funzionari del governo degli Stati Uniti, la fabbricazione e la diffusione di teorie cospirative su Coronavirus, ecc. L'uso improprio di campagne pubblicitarie di Facebook, Google e Twitter e false rivelazioni.

L'operazione dei gruppi russi è intervenuta anche nelle elezioni statunitensi del 2016, danneggiando la popolarità di Hillary Clinton e aprendo la strada all'elezione di Trump. Ma ancora più di recente, troviamo il target COVID, con l'attacco anti vaccinazione EU (possibili relazioni con sabotaggio sistema DGC - green pass europeo).

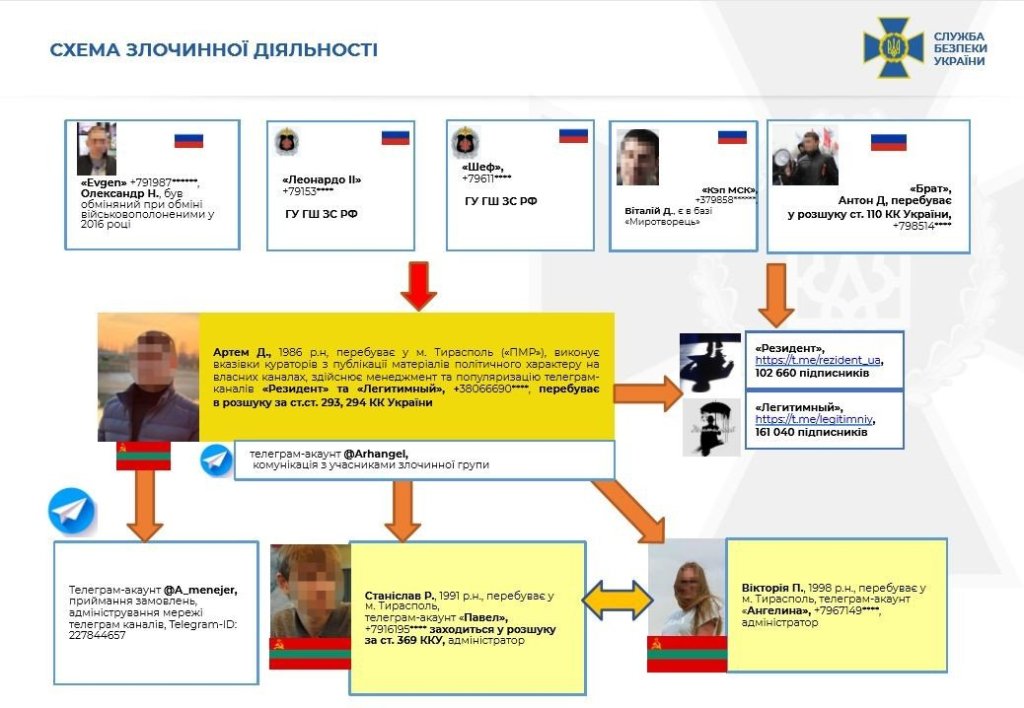

L'Agenzia di ricerca su Internet di San Pietroburgo è uno dei principali imputati per disinformazione e pubblicazione di notizie false costruendo fattorie di troll.

La Troll Farm include un gran numero di falsi personaggi americani sui social media, in particolare Twitter e Facebook, con l'obiettivo di creare divisioni, diffondere messaggi falsi, diffondere voci ed eseguire gli ordini del Cremlino.

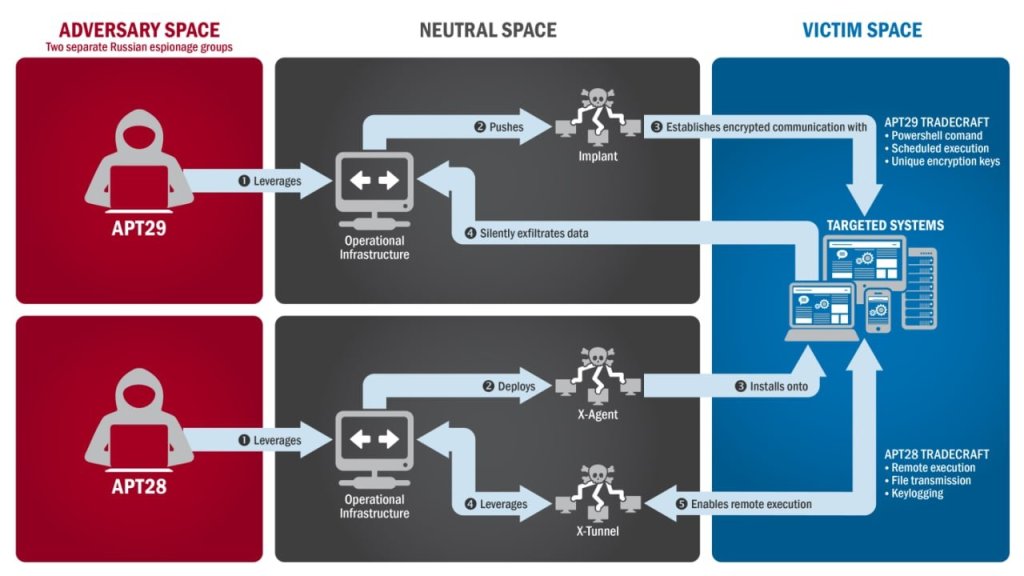

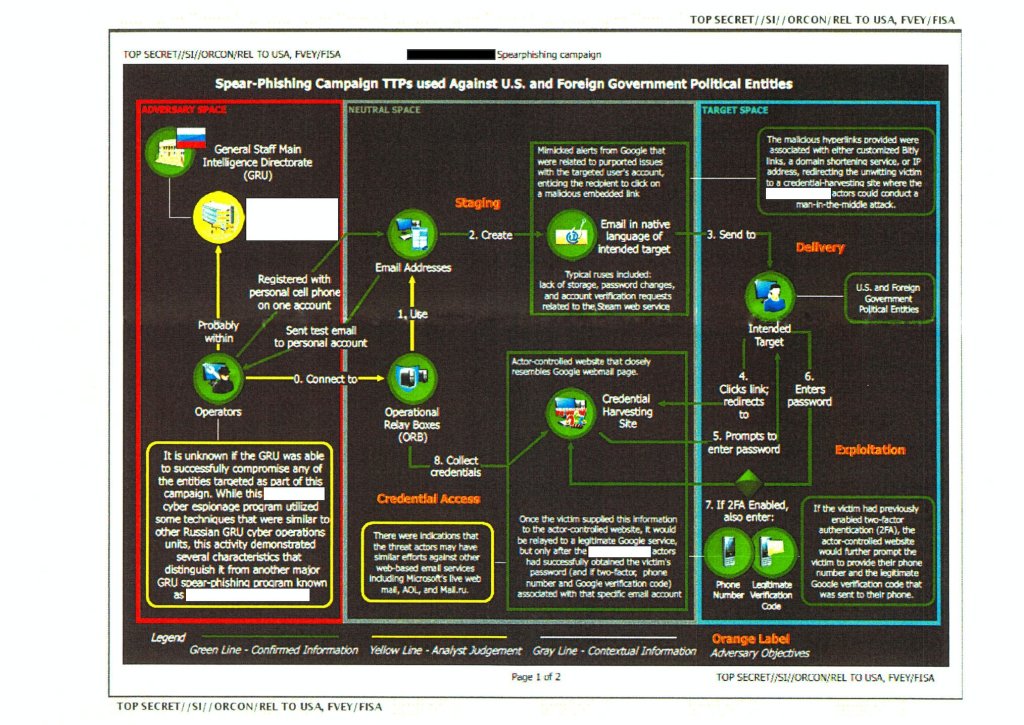

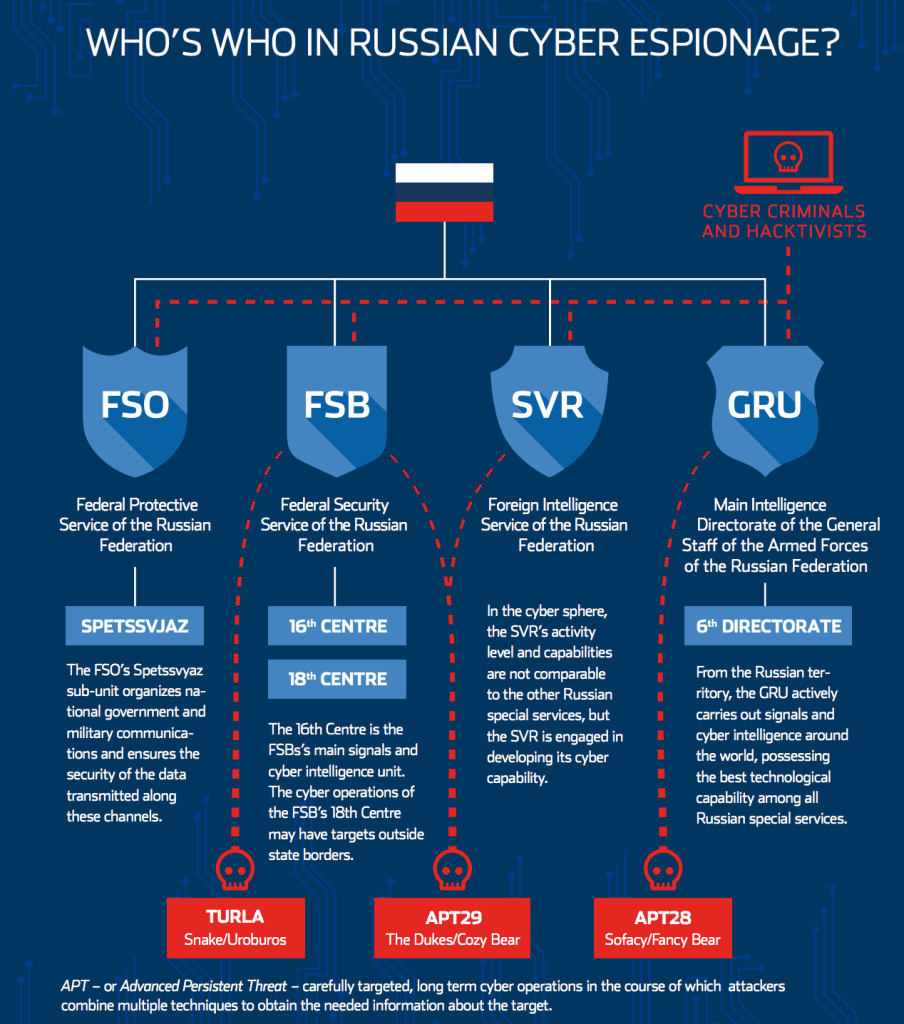

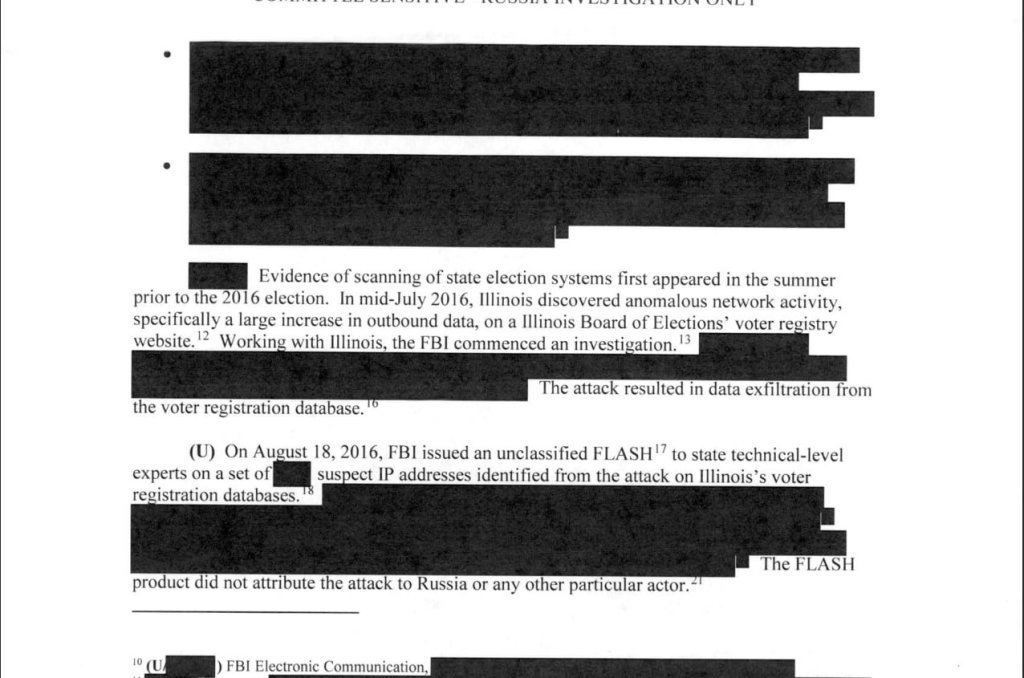

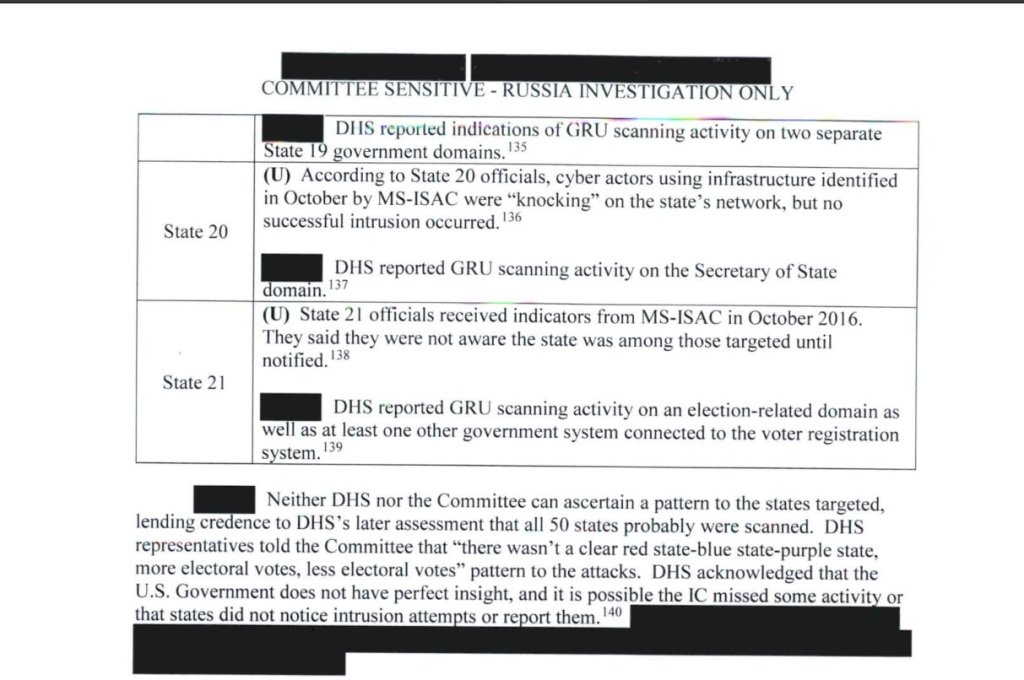

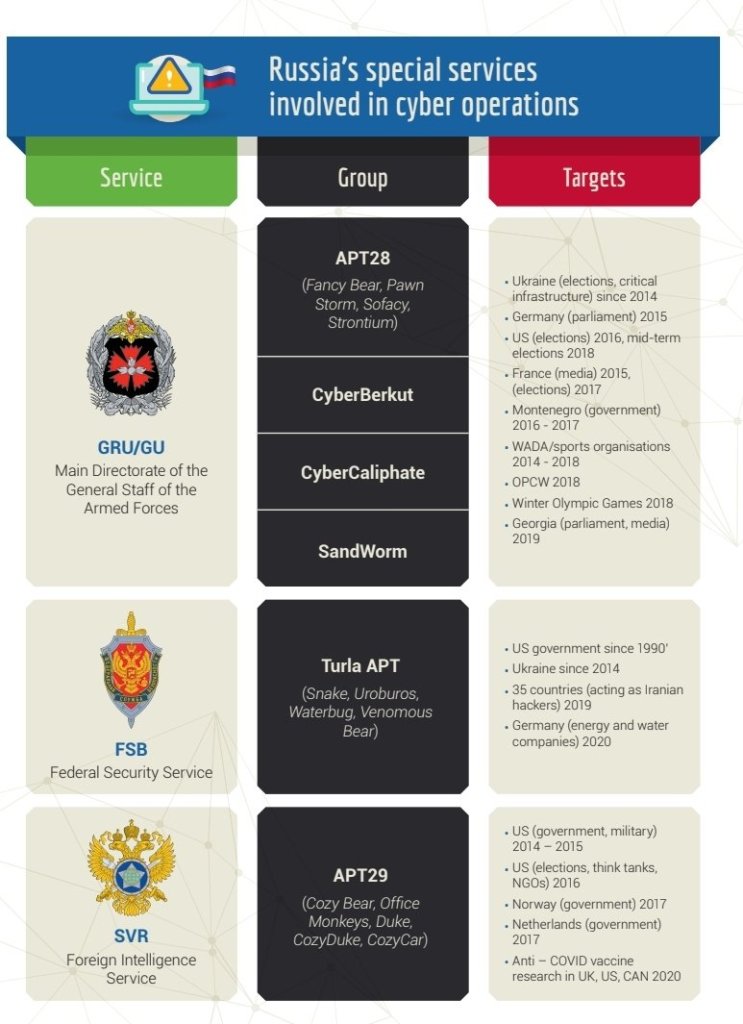

Il rapporto top secret dell'NSA afferma che i criminali del servizio di intelligence russo (GRU) erano i responsabili sugli attacchi informatici alle elezioni e ai sistemi di voto statunitensi, la propaganda mirata e gli attacchi di phishing con il risultato dell'interferenza nelle elezioni.

Il rapporto confidenziale affermava anche che il Cremlino aveva ordinato un massiccio e sfaccettato sforzo di propaganda per minare la fiducia del pubblico nel processo democratico nelle elezioni statunitensi e aveva promesso di umiliare la rivale di Trump, Hillary Clinton, e di danneggiare la sua popolarità al tempo all'avanguardia.

Alcuni gruppi di hacker e di governo cercano di imitare le attività di un'altra squadra per nascondersi usando il metodo false flag e attribuiscono la responsabilità dei loro attacchi a un altro gruppo o un altro paese, allontanando così il bersaglio dei sospetti.

Usando questa tattica e utilizzando le identità e i modelli comportamentali delle squadre di hacker del governo iraniano, con i relativi codici e firme, nonché hackerando alcuni di questi gruppi (a loro volta), gli hacker dei servizi di intelligence russi hanno effettuato i loro attacchi e svolto le loro attività a discapito dell'Iran. Salvare le conseguenze e le sanzioni statunitensi sulla Russia e sacrificare l'Iran (utilizzato, sembrerebbe, come capro espiatorio).

La protezione Internet dell'Iran è infatti una copia del piano Internet indipendente della Russia, che è stato implementato nel 2019 con il quale il Cremlino ha deciso di ridurre al minimo l'accesso a Internet globale, ed entro il 2024 la Russia fornirà solo il 10% del suo traffico dai server globali. Le persone in Russia stanno ancora utilizzando piattaforme nazionali e il governo russo ha ampiamente evitato il rischio di ritorsioni nonostante gli attacchi informatici destabilizzanti.

Una panoramica di report molto dettagliati sull'argomento

- NATO Cyber Assessment (giugno 2021) [pdf]

- Annual Threat Assessment (aprile 2021) [pdf]

- Cybersecurity Advisory: Russia intelligence (SVR) e operazioni cyber (aprile 2021) [pdf]

- Johns Hopkins, lotta alla disinformazione COVID-19 (marzo 2021) [pdf]

- Indagine su Elezioni Presidenziali 2016 (marzo 2019) [pdf]

- HYDRA: uno speciale sul servizio di intelligence (maggio 2016) [pdf]