Scoperto nuovo gruppo criminale AIG, con un modello di business da "dropshipping"

Un gruppo di minacce soprannominato Atlas Intelligence Group (AIG), alias Atlantis Cyber-Army, è recentemente venuto alla luce a causa del suo modello di criminalità informatica che utilizza un approccio unico, per lo meno non trattato finora. Un nuovo modello di business

I primi dettagli AIG

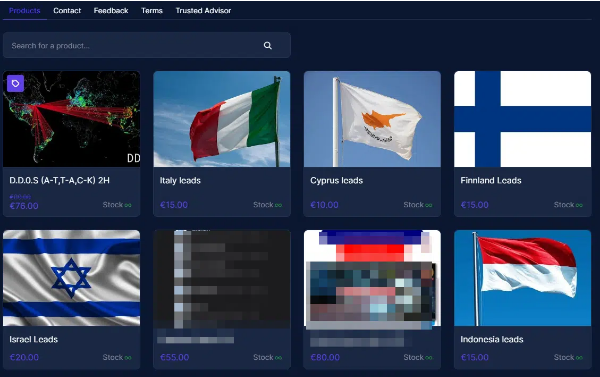

Il gruppo di minacce è stato individuato per la prima volta dai ricercatori Cyberint che descrivono AIG come un attore di minacce che vende una serie di servizi tramite il suo sito Web principale.

I servizi includono l'accesso a database rubati, fughe di dati esclusivi, servizi DDoS e accesso iniziale alle reti aziendali tramite client RDP e shell Web.

Come opera AIG? Il dropshipping del crimine

Le operazioni portate avanti dal gruppo criminale AIG sono totalmente esternalizzate a cyber-mercenari non affiliati che non sono coinvolti direttamente nell'operazione.

Ad esempio, quando un utente acquista servizi DDoS, furto di dati o spam dannoso, il gruppo AIG prima fa pubblicizza il prodotto (ipotetico) e successivamente assume appaltatori indipendenti per svolgere le attività ricercate. Si tratta di un modello di business che si può paragonare al dropshipping dei commercianti. Il cliente acquista da me un prodotto che non ho, lo compro in quel momento dal mio fornitore e lo faccio spedire direttamente a casa del cliente.

Ciò è in contrasto con la maggior parte dei gruppi di minacce che impiegano lo stesso gruppo organizzato in tutti i loro attacchi.

Si distinguono perché sono abbastanza bravi a mantenere il loro anonimato e trattano questa operazione come imprenditori piuttosto che come individui tecnici.

Comprendere il modello di business di AIG

Cyberint afferma che il modello di business di AIG pone una forte enfasi sulla sicurezza per i suoi leader operativi.

- I leader sono isolati dalle persone impegnate in attività di hacking illegale.

- In altre parole, ogni squadra ha leader e membri chiave. AIG ha un leader che controlla tutto e tutti.

AIG è attiva da tempo nel settore della criminalità informatica e con l'esperienza ha sviluppato una strategia di business che capitalizza il numero crescente di organizzazioni di criminali informatici a noleggio. L'approccio e l'efficienza di AIG li rendono difficili da rilevare e una costante fonte di minaccia per il mondo della sicurezza informatica.

Almeno questo è quello che affermano gli esperti di Cyberint che hanno studiato la gang, voi che ne pensate? Se volete potete dirmelo qui sotto nei commenti o in tutti i miei social.