Server Tor compromessi per de-anonimizzare gli utenti

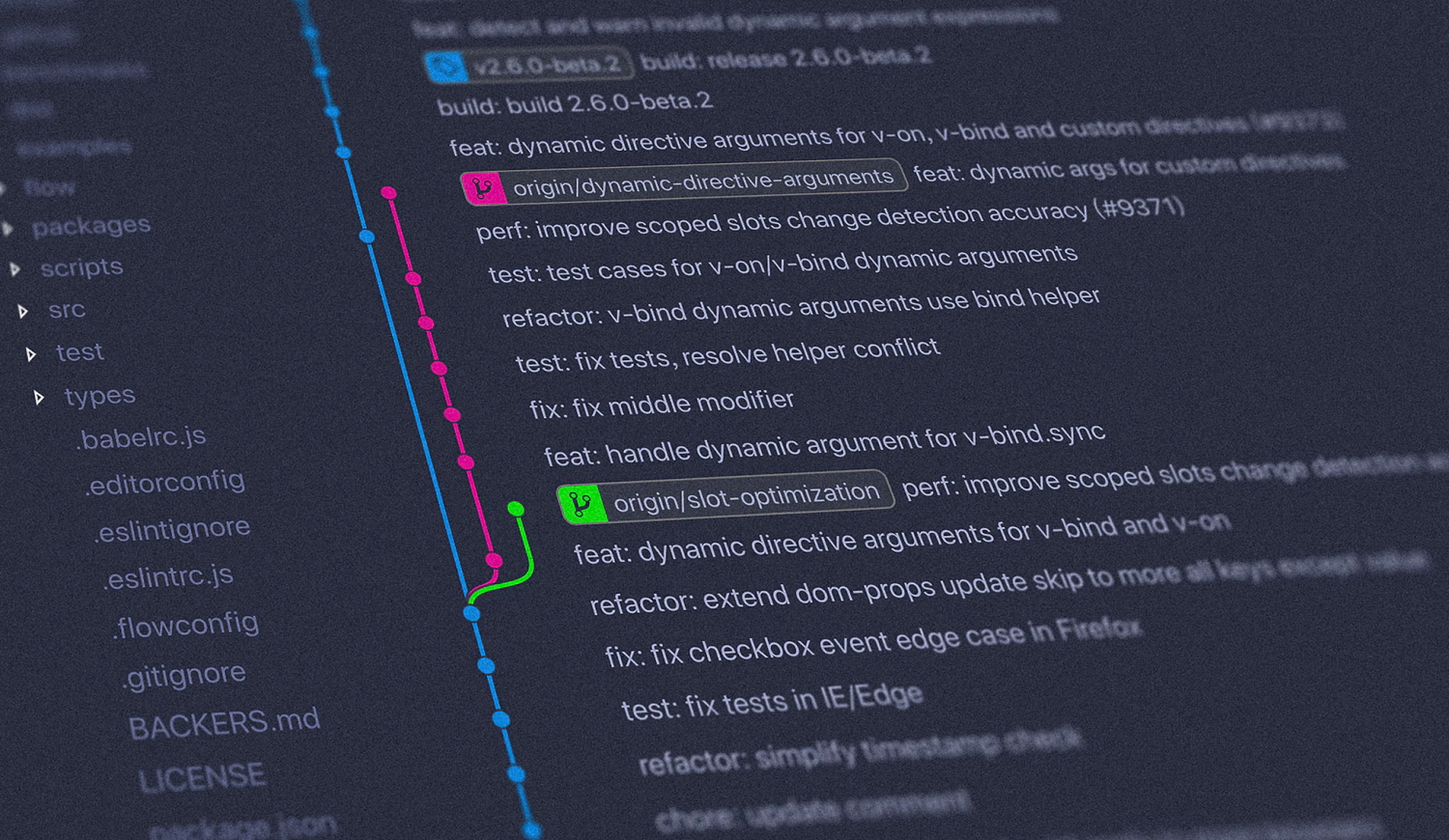

Negli ultimi quattro anni, un individuo o un'organizzazione sconosciuta nota come "KAX17" ha fatto entrare server dannosi nella rete Tor, convertendoli in nodi in un momento in cui la rete sta esaurendo i ponti per eludere la censura.

E, finora, tutte le prove indicano l'obiettivo di KAX17 come quello di rendere anonimi gli utenti Tor, secondo gli esperti di sicurezza informatica che hanno investigato la vicenda.

Al suo apice, KAX17 aveva fino a 900 nodi attivi e collegati alla rete Tor, un numero significativo dato che il numero medio giornaliero di nodi disponibili su Tor è di circa 9.000-10.000.

Cioè, fino al 10% dei nodi Tor è finito nelle mani di un malintenzionato sconosciuto; all'epoca, c'era una probabilità del 16% che un utente Tor si connettesse alla rete tramite uno dei server di KAX17... e una probabilità del 35% che il suo traffico venisse instradato attraverso uno dei suoi mid-node.

Secondo l'analista di The Record Neal Krawetz, questa enorme presenza di server può essere sfruttata.

“identifica i servizi nascosti. Può anche essere usato per de-anonimizzare gli utenti, soprattutto se si dispone di altri mezzi per tenere traccia del relè intermedio oltre il livello di Tor, come il monitoraggio di servizi pubblici più comuni".

Citazione da analisi di The Record

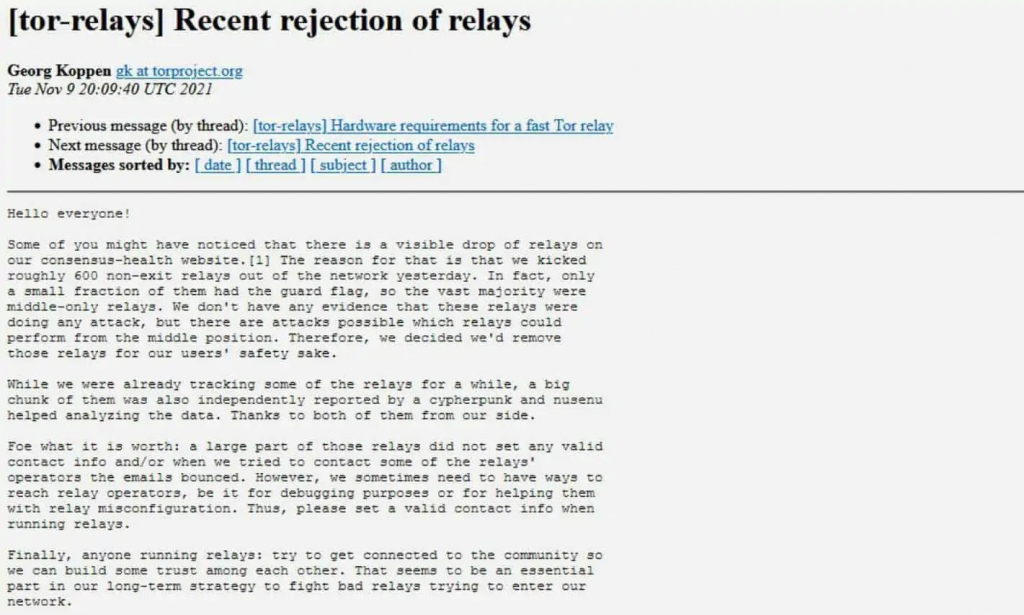

Nonostante abbia annunciato l'eliminazione di tutti i nodi di uscita nell'ottobre 2020, i leader del progetto Tor hanno dichiarato un mese fa di aver eliminato "centinaia di server" associati a KAX17 dalla rete, grazie anche al lavoro del ricercatore di sicurezza informatica "Nusenu" che condannerà la resurrezione di KAX17 sul suo blog.

Quali informazioni abbiamo su KAX17 e chi c'è dietro?

Né Nusenu né il Tor Project desiderano speculare su chi ci sia dietro KAX17: "Stiamo ancora indagando su questo aggressore", ha dichiarato ieri una portavoce del Tor Project. The Record media, d'altra parte, sostiene che

"Tutti i segnali indicano un attore di minacce a livello nazionale e ben dotato di risorse che può permettersi di affittare centinaia di server ad alta larghezza di banda in tutto il mondo senza alcun ritorno finanziario".

Nusenu, invece, afferma che KAX17 ha commesso almeno un errore di sicurezza operativa, ripetendo l'indirizzo e-mail sia nella configurazione del nodo che durante l'iscrizione alla mailing list Tor: nei dibattiti, è arrivato a esprimersi nelle votazioni e nelle prese di posizione sull'argomento del mantenimento o meno dei suoi propri server.

Nusenu ha anche escluso la possibilità che questo individuo o operatore di gruppo malevolo sia il risultato di una semplice ricerca accademica sugli "attacchi Sybil", una tecnica nota per essere in grado di de-anonimizzare il traffico Tor in situazioni specifiche.

I ricercatori accademici, sostiene The Record, tendono a organizzare il loro lavoro in termini di vincoli di tempo (sebbene KAX17 sia attivo dal 2017), non sostituiscono rapidamente i nodi distrutti con quelli nuovi… e, in generale, non hanno bisogno di ricorrere a strategie come queste. Perché il Tor Project e la comunità di ricerca di solito sono abbastanza ben collegati.

L'anno scorso, Nusenu aveva già dimostrato che Tor può essere infiltrato relativamente facilmente. Di conseguenza, il gruppo di hacker BTCMITM20 ha gestito nodi di uscita su larga scala. Nelle ore di punta, la probabilità di imbattersi in un server del genere durante la navigazione in Tor arrivava fino al 27%. I truffatori volevano reindirizzare i trasferimenti di Bitcoin ai propri account utilizzando Tor. I nodi sono stati esposti perché utilizzavano una quantità insolitamente grande di larghezza di banda e manipolavano il traffico di dati.

In considerazione dei diversi profili degli attacchi, Nusenu non crede che ci sia un collegamento tra KAX17 e BTCMITM20 (analizzati in passato da lui stesso). Neanche lui lo vede come un progetto scientifico. Anche se KAX17 è un attore potente, ha già commesso un errore nella sicurezza operativa (OpSec), come abbiamo appena visto per il fatto dell'utilizzo della e-mail di configurazione.

Quindi occhi indiscreti? NSA?

Secondo le sue stesse informazioni, Nusenu ha segnalato i server KAX17 al progetto Tor dall'anno scorso. Il team di sicurezza ha quindi rimosso tutti i nodi di uscita del gruppo nell'ottobre 2020. Poco dopo, tuttavia, alcuni di questi server sono tornati online senza alcuna informazione di contatto. È probabile che dietro ci sia KAX17. Apparentemente tra le due parti si sta sviluppando una sorta di guerra cibernetica.

Un portavoce del progetto Tor ha confermato a The Record le nuove scoperte di Nusenu. Ha spiegato che diverse centinaia di nodi che potrebbero essere attribuiti a KAX17 sono stati rimossi anche in ottobre e novembre di quest'anno. L'aggressore è ancora oggetto di indagine e quindi nessuna attribuzione può essergli fatta. Non ci sono ancora indicazioni precise su chi possa esserci dietro. Le rivelazioni di Edward Snowden tuttavia in precedenza suggerivano che per lo meno l'agenzia di intelligence tecnica degli Stati Uniti, la NSA, avrebbe dovuto avere capacità adeguate.

Sebbene Nusenu sia stato finora contrario, ora ritiene ragionevole e talvolta necessario escludere i nodi non affidabili nella rete Tor da determinati movimenti di dati. Questo è l'unico modo per ridurre il rischio di de-anonimizzazione e altri attacchi. Per questo è necessario che i client Tor possano preimpostare l'utilizzo di “operatori fidati” o conoscerli tramite “trust anchors”. Oltre il 50 percento dei nodi di uscita è già orientato verso un tale metodo di "autodifesa".