Trapelato materiale Guardia di Finanza su indagine Berlusconi Market

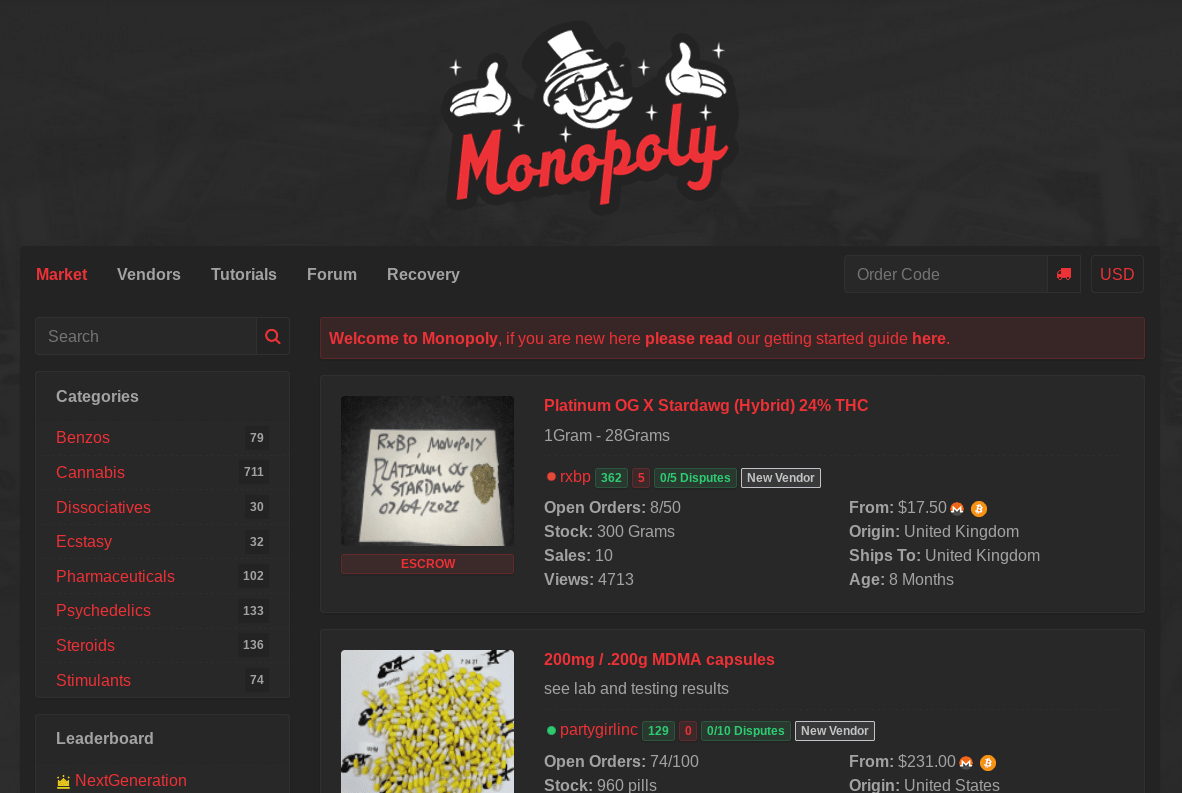

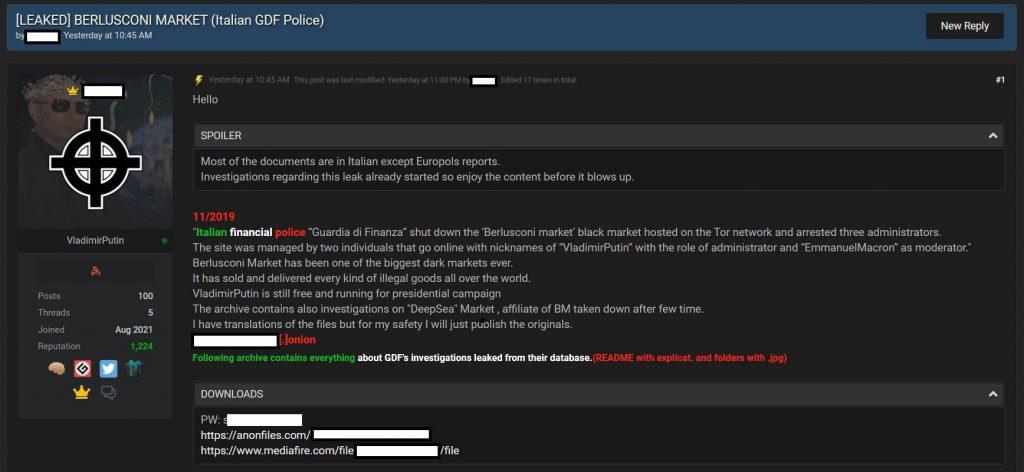

Sembra che la Guardia di Finanza (presumibilmente il Nucleo Anti frodi Tecnologiche di Roma e la Procura della Repubblica di Brescia), possano aver perso del materiale decisamente riservato relativo a indagini che sono state svolte nel 2019, contro uno dei più grandi market online illeciti del DarkWeb che si chiamava proprio Berlusconi Market, poi concluse con l'arresto dei due responsabili che utilizzavano i nomi di politici VladimirPutin e EmmanuelMacron come nickname online.

Si tratta di 23 MB in formato compresso .rar distribuito gratuitamente ed esposto a chiunque in forum conosciuti per la diffusione di data leaks.

Cosa c'è dentro?

Dentro la cartella si possono verificare comunicazioni riservate tra l'unità GdF e la Procura di Brescia, relative all'indagine. Report riservati di strumenti d'indagine assolutamente non divulgabili. Nomi, Cognomi, dati personali approfonditi, indirizzi, documenti (veri e falsi), di tutti i componenti dell'indagine. Risultati di intercettazioni ambientali, telefoniche e di video sorveglianza. Infine anche il dettaglio relativo alle transazioni blockchain con le quali il market abusivo viveva.

Insomma decisamente tantissimo materiale che NON fa parte di ciò che riguarda il cittadino. Sono materiali di lavoro, utili all'indagine ma anche ad altre indagini simili, che fanno trapelare tecniche utilizzate, che se rese note, possono essere un problema grave di sicurezza pubblica (online o offline).

La vera domanda

Ciò che ci chiediamo in questo momento è ciò che penso si chiedano tutti, e infatti anche online sui social, il tema è decisamente questo:

Esatto. Da dove proviene tutta questa documentazione? Perché la Guardia di Finanza l'ha persa in giro per la rete?

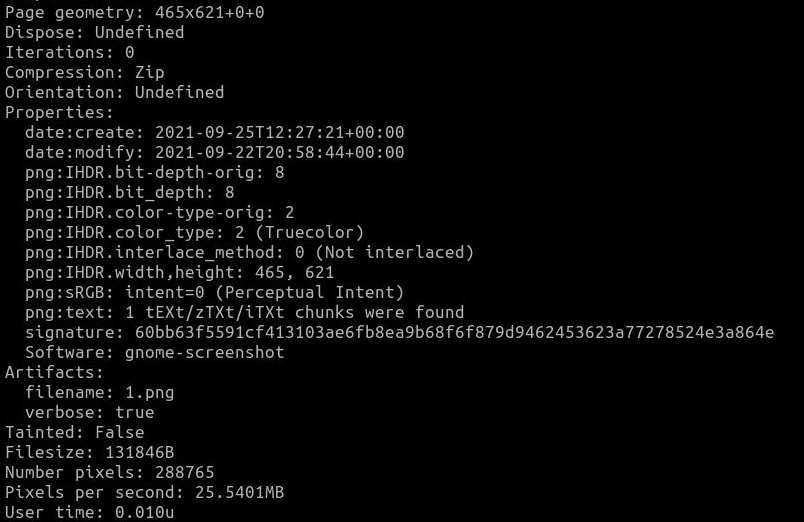

Un unico dettaglio che mi sento di condividere è ciò che è emerso da una nostra analisi sui file oggetto del leak: ogni immagine (così è stato prodotto il data leak in questione, con immagini che riproducono i veri file originali) è stata prodotta con uno specifico strumento appartenente a uno specifico set di strumenti (e sistema operativo): gnome-screenshot. Questa è una caratteristica che accomuna tutto il contenuto dell'archivio.

Il dettaglio di una analisi completa su un file del leak:

Qualsiasi sia la risposta a questa domanda è pur sempre grave: che sia stata conservata in luogo non sicuro o accessibile anche dall'esterno; che sia stata copiata e con malafede poi divulgata; che ci siano stati criteri di accesso alla documentazione non consoni o non valutati adeguatamente.

Qualsiasi di questa ipotesi può essere quella giusta e purtroppo, non c'è una più grave dell'altra, sono tutte gravissime carenze della nostra Cyber Security Nazionale.

La nostra PA è costantemente in pericolo su questo fronte e a quanto pare, la cattiva gestione dei dati, è radicata nella nostra cultura anche nei luoghi che dovrebbero essere i più sicuri.

L'attenzione dunque della nuova Agenzia per la Cyber Security deve partire dalle basi, dalle regole di accesso, dalle restrizioni (chi serve e chi non serve possa accedere), dalle regole su ciò che si può fare o non fare da una certa postazione e quanto quella postazione possa e debba essere accessibile dall'esterno oppure no.