Vulnerabilità critica in Microsoft Defender sfruttata dagli hacker; aggiorna ora

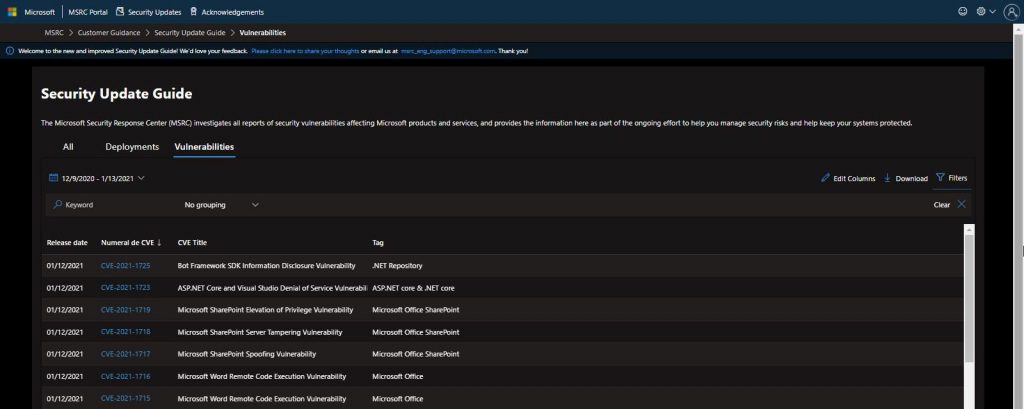

Microsoft ha annunciato la correzione per dieci vulnerabilità nella sua ultima patch di sicurezza, la prima del 2021 pubblicata martedì scorso, incluso un difetto critico in Microsoft Defender, lo strumento anti-malware incluso nei sistemi dell'azienda. Secondo gli specialisti, lo sfruttamento riuscito della falla avrebbe consentito agli autori delle minacce di iniettare nei sistemi compromessi codice dannoso.

Gli esperti ritengono che il difetto, rintracciato come CVE-2021-1647, potrebbe essere stato attivamente sfruttato negli ultimi mesi come parte della massiccia campagna contro le implementazioni di SolarWinds. Le versioni interessate di Microsoft Defender (da 1.1.17600.5 a 1.1.17700.4) vengono eseguite su sistemi Windows 10, Windows 7 e Windows Server, quindi l'ambito del potenziale sfruttamento è considerevole.

Nel suo rapporto, la società sottolinea la gravità di questo difetto: “È possibile che la vulnerabilità nel motore antimalware di Microsoft sia già stata corretta sulla maggior parte dei sistemi, poiché il motore viene aggiornato automaticamente. Tuttavia, sarà necessario eseguire l'aggiornamento manualmente se i sistemi non sono connessi a Internet".

Un secondo difetto, rintracciato come CVE-2021-1648, sarebbe stato sfruttato anche in natura. Si tratta di un errore di escalation dei privilegi che interessa Windows SPLWOW64.exe segnalato da Zero Day Initiative (ZDI).

L'azienda ha anche patchato otto ulteriori difetti, anch'essi considerati critici. Queste vulnerabilità includono un errore di esecuzione di codice in modalità remota in Microsoft Edge, apparentemente correlato al modo in cui il browser accede agli oggetti in memoria. Il difetto è stato rintracciato come CVE-2021-1705.

Altri difetti risiedono nell'interfaccia del dispositivo grafico di Windows (CVE-2021-1665), nelle estensioni video HEVC (CVE-2020-1643) e nel decodificatore video DTV-DVD Microsoft (CVE-2020-1668). Gli aggiornamenti sono ora disponibili, quindi gli utenti sono incoraggiati a distribuirli il prima possibile.

In Microsoft, sanno che i rischi derivanti dall'incidente in SolarWinds rimangono attivi, quindi è necessario adottare le migliori misure di sicurezza: "Correggendo le vulnerabilità zero-day segnalate o implementando protocolli di sicurezza migliori oggi più che mai, un è necessaria una posizione sulle minacce alla sicurezza", conclude il rapporto.