Un recente rapporto afferma che un gruppo di hacker sponsorizzati da uno Stato è riuscito a compromettere il software di gestione IT SolarWinds Orion per attaccare più organizzazioni negli Stati Uniti, comprese agenzie governative come il Tesoro degli Stati Uniti e la National Telecommunications and Information Administration (NTIA).

Gli esperti di Microsoft e FireEye affermano che gli hacker malintenzionati hanno utilizzato una variante del malware nota come SUNBURST o Solorigate.

La Cybersecurity and Infrastructure Security Agency (CISA) ha anche emesso un avviso riguardante lo sfruttamento attivo di alcune implementazioni di Solaris, utilizzate dagli autori delle minacce per installare una backdoor nelle versioni vulnerabili abusando del suo sistema di aggiornamento: “Questa vulnerabilità è correlata ai rapporti rivelati tra marzo e Giugno 2020; il difetto potrebbe essere il risultato di un sofisticato attacco alla catena di approvvigionamento messo in atto da un attore statale“, afferma l’Agenzia.

La campagna è stata attiva dall’inizio del 2020, a partire dal furto di dati nelle versioni vulnerabili di SolarWinds Orion. Gli hacker alla base di questi attacchi potrebbero aver generato persistenza nei sistemi interessati, poiché i primi obiettivi compromessi sono stati rilevati nel dicembre 2019.

Gli hacker dietro l’attacco alla catena di approvvigionamento si concentrano in particolare su enti governativi, aziende tecnologiche, società di telecomunicazioni e altri servizi in Nord America, Europa e alcuni paesi asiatici, hanno riferito gli specialisti di FireEye.

D’altra parte, il report di Microsoft contiene una guida per gli utenti per implementare alcuni meccanismi di protezione aggiuntivi per prevenire questi attacchi. L’azienda garantisce che questi incidenti inizino con una campagna di intrusione di codice dannoso in SolarWinds Orion dopo che gli hacker implementano malware con cui cercheranno di implementare la backdoor.

“Le vittime vengono indotte con l’inganno a credere che non siano stati rilevati segni di attività dannosa e che il programma non si stia comportando come pianificato, quindi i criminali informatici possono ottenere persistenza relativamente facilmente“, afferma il rapporto di Microsoft.

In risposta a questi rapporti, SolarWinds ha rilasciato la versione 2020.2.2 HF 1 della piattaforma Orion, che consente agli amministratori di proteggere i propri sistemi con versioni vulnerabili: “Si consiglia di eseguire l’aggiornamento il prima possibile per mitigare il rischio di sfruttamento“, si legge nell’avviso della società.

Sebbene questi rapporti non facciano menzione dell’origine degli attacchi, un rapporto del Washington Post ha collegato questi attacchi agli hacker sponsorizzati dallo Stato russo. In risposta, l’ambasciata russa negli Stati Uniti ha definito queste affermazioni infondate, assicurando che l’attività descritta viola in modo flagrante la politica estera russa. Maggiori dettagli dovrebbero essere rivelati il prima possibile.

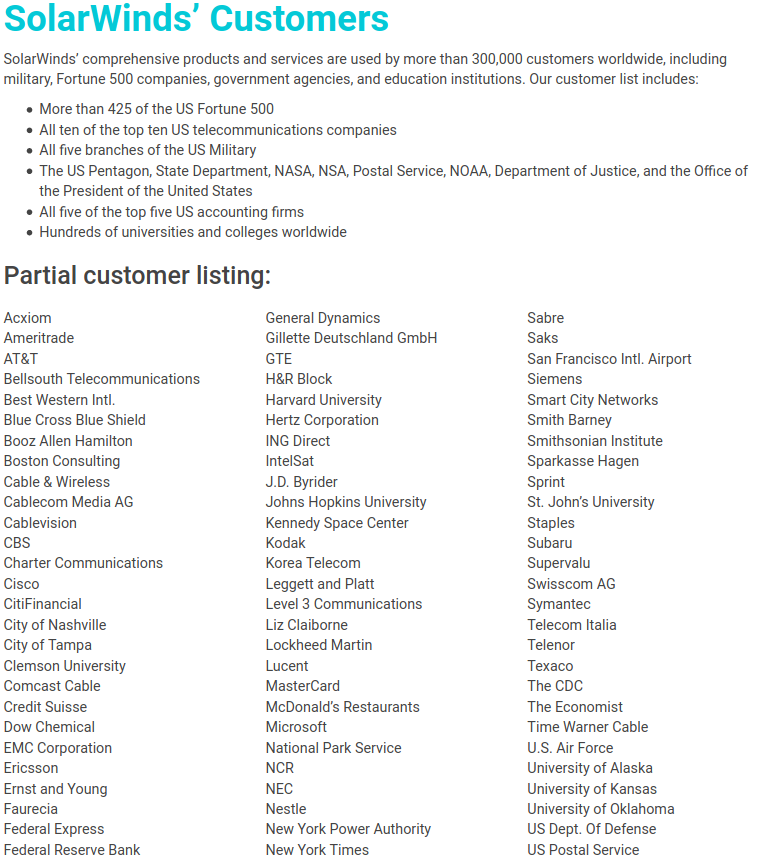

Aziende che impattano con SolarWinds

Siamo alla ricerca, nella nostra indagine, di aziende italiane ipoteticamente interessate a questo problema di sicurezza, per il momento non abbiamo una lista specifica e fondata su dati certi, appena sarà possibili verrà inserito un aggiornamento su questo articolo, con relativo avviso.

Per ora emerge solo Telecom Italia, rimane invece da appurare se effettivamente nel corso di questo periodo, precedente all’aggiornamento, hanno avuto effetti da questo problema di sicurezza. Tra le aziende sensibili, con grande presenza in Italia spicca invece l’olandese ING Direct.

Agenzie governative USA

- The Office of the President of the United States

- The Secret Service

- The Department of Defense

- The US Army, Marine Corps, Navy, Air Force, and Coast Guard

- The State Department

- The Federal Reserve

- NASA

- The NSA

- The CDC

- The Department of Justice

Aziende USA

- Microsoft

- Credit Suisse

- Ford

- Visa

- Mastercard

- AT&T

- Procter & Gamble

- PwC

- Best Western

- Lockheed Martin

- Boston Consulting Group

- CBS

- Time Warner

- Cisco

- McDonald’s

- Comcast

- Ernst & Young

- The Gates Foundation

- Gillette

- Blue Cross Blue Shield

- Harvard

- Sprint

- Hertz

- Volvo

- Kodak

- Nestlé

- The New York Times

- San Francisco Intl. Airport

- Yahoo!