La Russia, anche per mezzo di gruppi di cyber attivismo filo russo, continua a creare offensiva contro l’Ucraina. Le operazioni di dossieraggio ai danni del personale militare/strategico, vanno per la maggiore

Nuovo leak ai danni dell’Ucraina, arriva direttamente dai canali ufficiali di uno dei gruppi criminali che sostengono la Russia, che si svolge anche con offensive di violazione e propaganda cyber.

Un leak di propaganda

Ha tutta l’aria di una risposta all’attacco subito dai dipendenti dell’FSB russo all’inizio di aprile, che vide la diffusione massiva di dati personali riservati di 620 membri del noto servizio segreto nazionale russo.

Va ricordato che l’Ucraina è un paese invaso, dall’esercito russo, che l’ha trascinato in una guerra di mesi ormai. Questa volta dunque, per il tramite del gruppo criminale informatico RaHDIt, si colpisce ancora una volta l’Ucraina.

La tecnica è invece la medesima della precedente operazione portata avanti dal ministero della difesa ucraino, il gruppo ha reso disponibile online, accessibile a chiunque, un grande elenco di dati personali sia del reggimento Azov che di dipendenti del servizio segreto ucraino SBU.

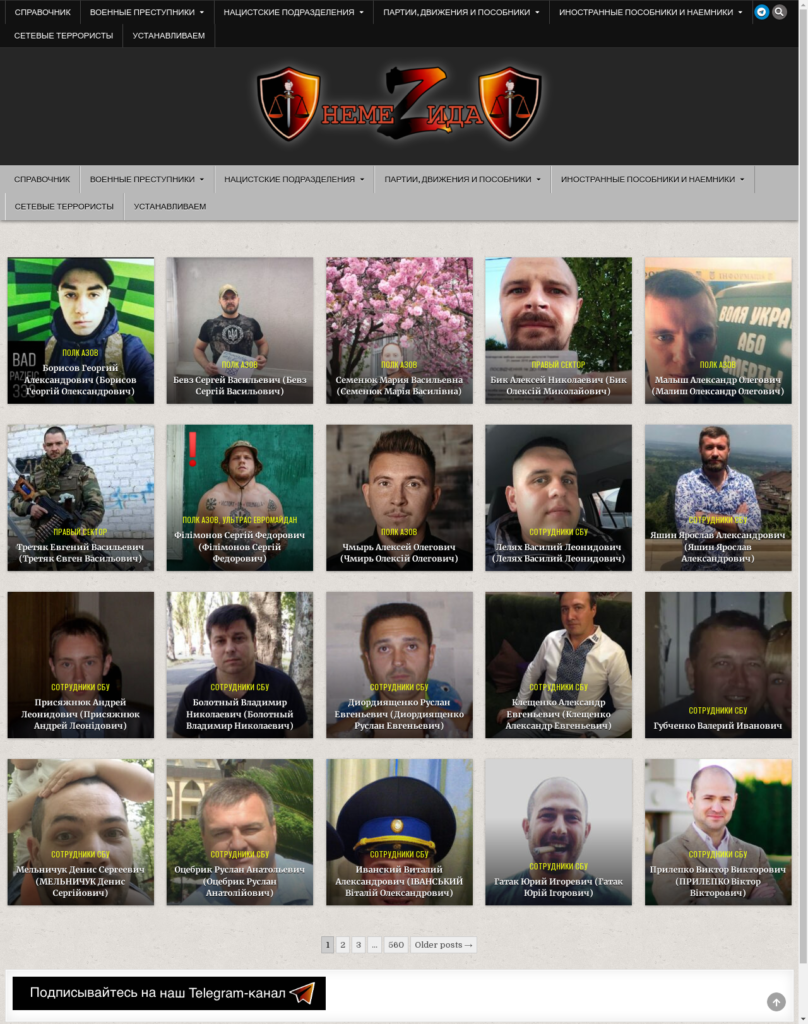

La pubblicazione avviene mediante una risorsa informativa (che hanno chiamato Nemesis) del sito web del gruppo stesso, appositamente sviluppata per l’occasione.

Come e cosa presentano le informazioni divulgate

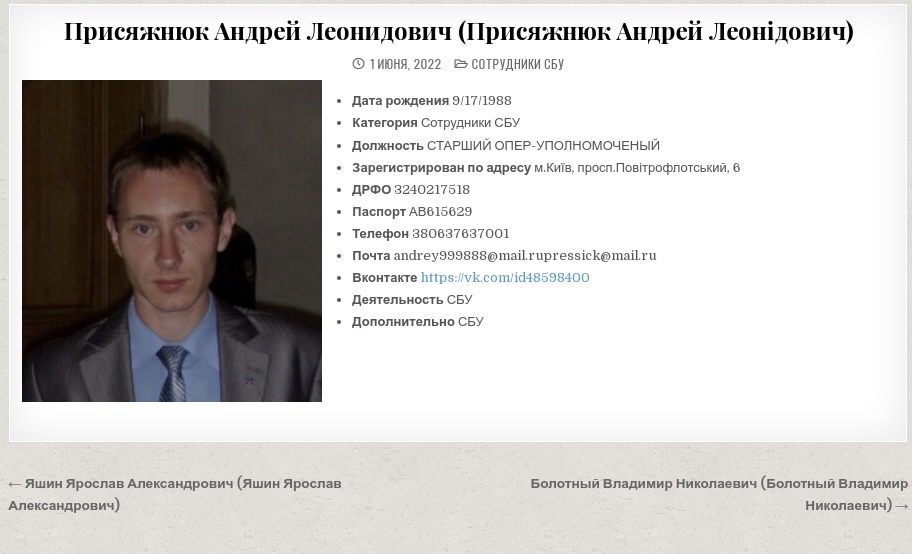

Il sito contiene dati sul personale dell’SBU, numeri di telefono, date di nascita, indirizzi di residenza, ID social tra cui alcuni Telegram e VKontakte. Inoltre, i criminali hanno rivelato alcuni degli hobby delle forze di sicurezza ucraine. Ad esempio si afferma che taluni amassero partecipare a feste di scambisti e al gioco d’azzardo. Ovviamente le informazioni presenti in questo leak, sopratutto le riflessioni su comportamenti e preferenze hobbistiche, sono da prendere con le pinze, ma soprattutto per quello che sono, cioè strumento di propaganda russa.

Ad ogni modo l’elenco sembra rivelare le identità di almeno 700 persone ucraine considerate collegabili sia al reggimento Azov, che al servizio SBU.

La risorsa web del gruppo RaHDIt è accessibile anche in clearnet, per cui raggiungibile anche senza VPN particolari o connessioni sotto rete Tor.

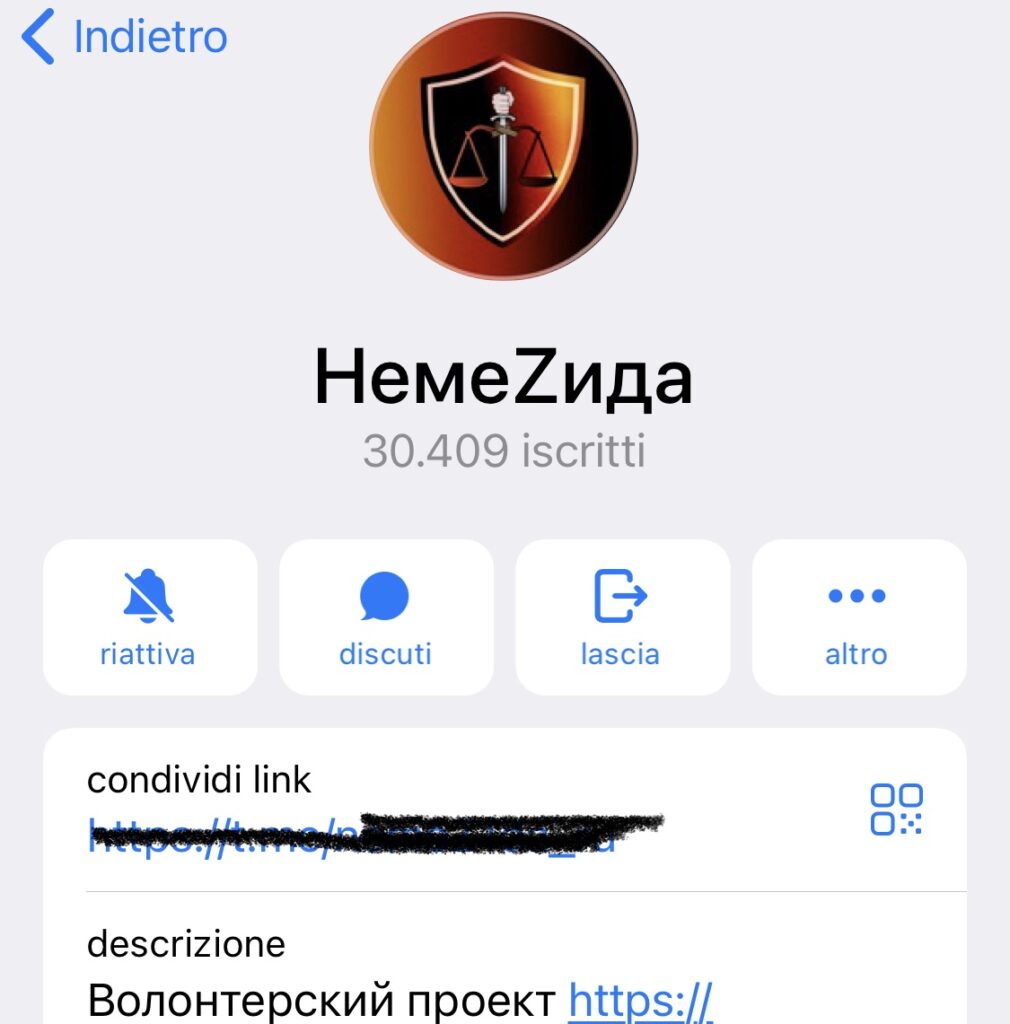

Anche sul canale Telegram del gruppo (con i suoi oltre 30mila utenti) i contenuti vengono rilanciati, comprese le foto del materiale oggetto di doxing ai danni dell’Ucraina, scatenando certi commenti grazie alle didascalie filo russe propagandistiche.

Il gruppo è attivo già dall’inizio dell’invasione russa dell’Ucraina. È inoltre lo stesso che all’inizio della guerra ha arrecato danni vari (defacement, DDoS, furto di dati mediante insiders) a 755 siti web governativi dell’Ucraina.