Gli specialisti della sicurezza informatica hanno avvertito che le applicazioni false di Telegram Messenger stanno attualmente attaccando i dispositivi, inclusi i PC, con un malware basato su Windows che può mettere in pericolo le tue informazioni poiché elude i sistemi antivirus installati.

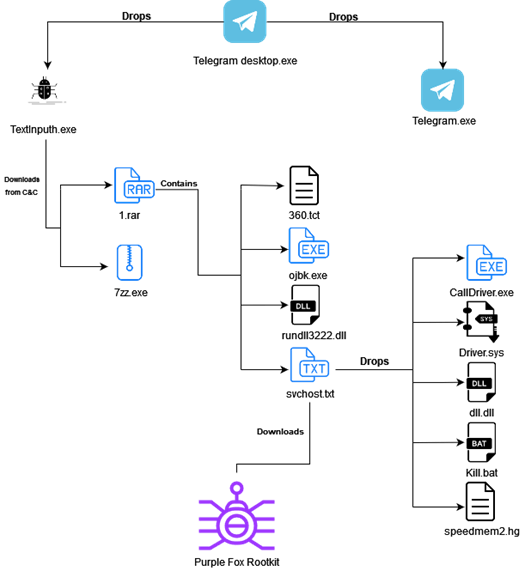

Secondo una ricerca di Minerva Labs, società creata nel 2014 da ex ufficiali delle squadre di difesa israeliane che hanno prestato servizio nelle forze informatiche d’élite, i falsi file di installazione della nota app di messaggistica Telegram vengono utilizzati per fornire la backdoor “Purple Fox” basata su Windows nei dispositivi compromessi.

“Abbiamo scoperto un numero enorme di installatori di malware che utilizzavano la stessa catena di attacco per distribuire la stessa versione di rootkit ‘Purple Fox’. Alcuni sembrano essere stati inviati tramite e-mail, mentre altri sono stati probabilmente ottenuti tramite siti Web di phishing”, riferisce Natalie Zargarov, ricercatrice.

Durante lo studio, hanno scoperto che l’autore delle minacce era in grado di nascondere la maggior parte dell’attacco dividendolo in più piccoli file, la maggior parte dei quali aveva tassi di rilevamento molto bassi da parte dei tools (antivirus), “con l’ultima fase che portava a segno l’infezione da rootkit Purple Fox”.

Secondo thehackernews.com, “Purple Fox”, identificato per la prima volta nel 2018, ha caratteristiche di rootkit che consentono al malware di essere impiantato al di fuori della portata dei programmi antivirus, rendendolo in questa maniera difficilmente tracciabile.

I ricercatori di Trend Micro hanno scoperto un impianto .NET chiamato FoxSocket che è stato utilizzato in combinazione con Purple Fox nell’ottobre 2021.

Zargarov ha affermato di aver notato sempre più spesso che gli attori delle minacce veicolano file infetti utilizzando applicazioni legali. Ragione per cui è sempre fondamentale verificare la provenienza e la nitidezza dei file di installazione, siano questi destinati al nostro PC o ai dispositivi mobili con i vari APK per applicazioni Android che girano con le varie catene nel Web. Non fidiamoci di installare un programma ad occhi chiusi, installiamo sempre dalla fonte, e basiamoci solo su fonti note e affidabili (o comunque rintracciabili).