Il Trojan di accesso remoto GravityRAT si sta diffondendo ancora una volta, ora tramite SoSafe Chat, un programma di chat crittografata end-to-end. Questo RAT (trojan di accesso remoto) è principalmente rivolto ai consumatori indiani ed è fornito da attori pakistani.

Secondo i dati di telemetria della campagna più recente, l’ambito di mira non è cambiato e Gravity sta ancora prendendo di mira persone di alto profilo in India, come i funzionari delle forze armate. Il malware inizialmente ha preso di mira le persone attraverso un software Android chiamato “Travel Mate Pro”, ma poiché l’epidemia ha interrotto i viaggi, gli autori hanno cambiato aspetto.

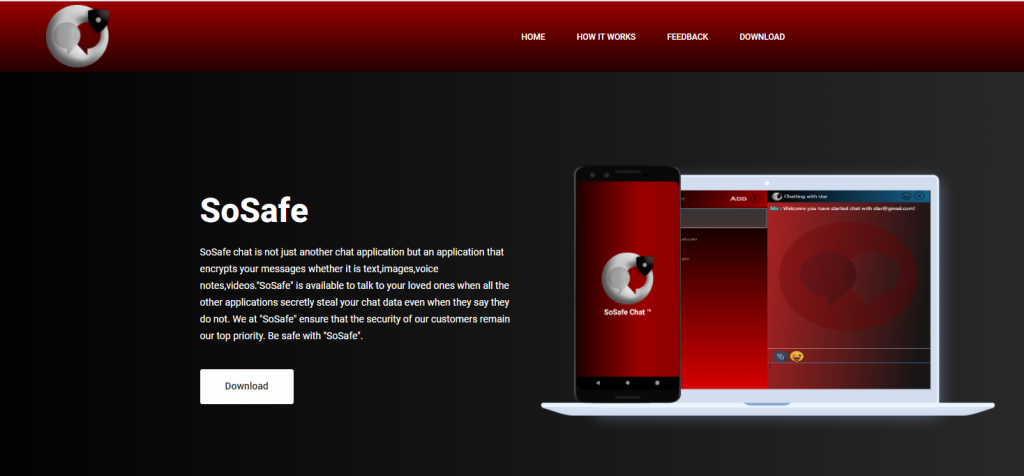

L’applicazione è ora nota come “SoSafe Chat“, pubblicizzata come un’app di chat sicura con crittografia end-to-end. Il sito Web che molto probabilmente ha contribuito a diffondere il software (sosafe.co[.]in) è ancora attivo e funzionante, ma il collegamento per il download e il modulo di registrazione non sono più attivi. Il canale e il metodo di diffusione sono sconosciuti, anche se molto probabilmente è stato attraverso malvertising, post sui social media e messaggi istantanei agli obiettivi per attirare l’attenzione sul sito.

Una volta installato sul dispositivo di un bersaglio, lo spyware può impegnarsi in varie attività dannose, tra cui l’esfiltrazione di dati, lo spionaggio della vittima e il monitoraggio della sua posizione. L’intero elenco di attività dannose include quanto segue:

- Dati dei contatti, registri delle chiamate e lettura di SMS

- Modificare o cambiare le impostazioni di sistema

- Leggere le informazioni correnti sulla rete cellulare, il numero di telefono e il numero di serie della vittima, lo stato di eventuali chiamate in sospeso e un elenco di tutti gli account telefonici registrati sul dispositivo.

- Leggere o scrivere i file sulla memoria esterna del dispositivo

- Ottenere la posizione del dispositivo

- Registrazioni audio

- Ottenere informazioni sulla rete in uso.

Secondo gli esperti di Cyble, il virus cerca un lungo elenco di autorizzazioni per questa funzione, anche se potrebbe sembrare appropriato per un programma di messaggistica istantanea. GravityRAT ha acquisito la capacità di acquisire funzionalità audio e specifiche per dispositivi mobili come il recupero della posizione e l’esfiltrazione dei dati della rete cellulare rispetto alla versione 2020.

Prima della versione 2020, GravityRAT poteva infettare solo le workstation Windows e non poteva infettare i dispositivi mobili. Di conseguenza, la ricomparsa del malware in pubblico, questa volta mirata ai dispositivi mobili, implica che i suoi creatori ci stiano ancora lavorando, possiamo aspettarci a breve nuove campagne con nuovi scenari.